Posle sedam godina, kompjuterski crv Conficker i dalje nije mrtav

Vesti, 04.12.2015, 00:30 AM

Check Point je objavio listu na kojoj se nalaze familije malvera i jedan exploit alat koji su najčešće korišćeni u napadima na mreže kompanija tokom oktobra ove godine. Istraživači ove kompanije identifikovali su više od 1500 familija malvera globalno aktivnih tokom oktobra.

- Conficker - Crv koji omogućava daljinsko upravljanje i preuzimanje malvera. Inficirani računar kontroliše botnet koji kontaktira svoj komandno-kontrolni server (C&C server) da bi dobio instrukcije.

- Sality - Virus koji omogućava daljinsko upravljanje i preuzimanje drugih malvera na inficirane sisteme. Njegov glavni cilj je da opstane na sistemu i omogući daljinsku kontrolu i instaliranje drugih malvera.

- Cutwail - Bot mreža koja se uglavnom povezuje sa slanjem neželjene elektronske pošte, kao i sa DDoS napadima. Botovi direktno kontaktiraju svoj komando-kontrolni server i dobijaju instrukcije za emailove koje treba da šalju. Kada obave svoje zadatke, botovi izveštavaju spamere o svom učinku.

- Exploit alat Neutrino - Napadi u kojima učestvuje Neutrino uglavnom su povezani sa prevarama sa ransomwareom. Neutrino se koristi u napadima na računare koji koriste ranjive verzije Java.

- Gamarue - Koristi se za preuzimanje i instalaciju novih verzija malicioznih programa, uključujući i trojance i adware.

- Agent - Trojanac koji preuzima i instalira adware ili malver na računar žrtve. Neke verzije ovog malvera mogu da menjaju konfiguraciona podešavanja za Windows Explorer i/ili za Windows interfejs.

- Pushdo - Trojanac koji se koristi za infekciju sistema i koji pošto inficira sistem preuzima Cutwail spam modul, a može da instalira i druge malvere.

- Alman - Virus koji inficira sve izvršne fajlove na sistemu. Virus se širi mrežom i ima odlike rootkita.

- ZeroAccess - Crv koji napada Windows platforme i omogućava daljinsko upravljanje i preuzimanje malvera. Koristi peer-to-peer (P2P) protokol za preuzimanje dodatnih malicioznih komponenti od udaljenih peerova.

Conficker, Sality i Cutwail su odgovorni za 40% svih napada, što ukazuje na trend napada fokusiranih na daljinsku kontrolu inficiranih računara, koja zatim omogućava pokretanje DDoS napada i spam kampanje.

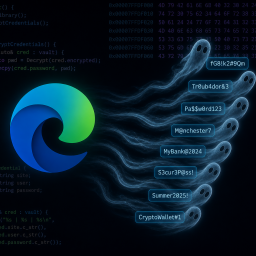

U ekspanziji su i familije malvera koje omogućavaju prevare sa ransomwareima i krađu korisničkih akreditiva, kao što je familija malvera Fareit odgovornih za krađu korisničkih imena i lozinki iz web browsera i emailova.

Posebno je zanimljivo ono što se događa sa crvom Conficker koji se više od sedam godina širio širom sveta, krekujući lozinke i iskorišćavajući bezbednosne propuste, i preotimao kontrolu nad Windows računarima koje su postajali deo bot mreže koja je distribuirala spam emailove i instalirala scareware.

Microsoft je u jednom trenutku ponudio nagradu od 250000 dolara za informacije koje bi pomogle da se tvorac Confickera privede pravdi. Nagrada nikada nije isplaćena, a autori malvera su i dalje na slobodi.

Sudeći prema podacima Check Pointa, Conficker je i danas jedan od vodećih malvera koji su umešani u napade na korporativne mreže - svaki peti detektovani malver je Conficker.

Conficker ne može da prouzrokuje onoliko mnogo problema kao što je to mogao pre sedam godina, ali mnogi računari su i dalje inficirani ovim crvom, što mu omogućava da pronađe druge Windows sisteme koje bi mogao da inficira.

Radna grupa za Conficker koja prati broj jedinstvenih IP adresa na internetu koje su inficirane Confickerom, procenjuje da je više od 600000 računara i dalje inficirano ovim malverom.

Sve dok ima računara inficiranih Confickerom koji su povezani sa drugim računarima, malver će pronalaziti nove žrtve.

Zato ne treba da čudi to što vidimo da su Conficker i drugi "oldtajmeri" kao što su Sality i Cutwail i dalje odgovorni za toliko mnogo pokušaja napada malvera.

Većina današnjih malvera ne širi se na način na koji to radi Conficker. Danas, hakeri pišu trojance na taj način da oni ne privlače pažnju, a često se oni koriste za napade na mali broj ciljeva kako bi se povećale šanse da ostanu neprimećeni na inficiranim sistemima i da omoguće napadačima pristup fajlovima i komunikacijama žrtava.

Svaki dobar antivirus, pa čak i većina onih koji nisu tako dobri, može da detektuje Conficker. Problem je u tome što kompjuteri inficirani Confickerom pokušavaju i dalje da inficiraju druge Windwos računare koji nemaju instaliran antivirusni softver.

Izdvojeno

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a