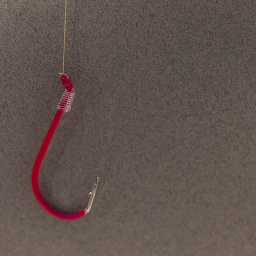

Prevaranti zloupotrebljavaju Google da bi ukrali korisnička imena i lozinke korisnika Google naloga

Vesti, 23.04.2025, 12:30 PM

Programer Nik Džonson upozorio je na novu phishing prevaru koja je posebno opasna zbog toga što prevaranti šalju imejlove sa lažne Google adrese. Kampanja je tako pažljivo osmišljena da bi ljudi mogli biti prevareni samo zbog toga što imejlovi izgledaju legitimno.

U imejlu za koji se čini da dolazi sa zvanične Google adrese (noreply[@]google[.]com) je naizgled zvaničan sudski poziv kojim se zahtevaju informacije sa Google naloga primaoca, kao što su „sadržaj Google naloga“ primaoca, referentni broj i ID broj Google naloga.

Napadači su smislili način da lažiraju Google-ovu adresu, zaobiđu bezbednosne mehanizme e-pošte i učine da izgleda kao da je imejlove potpisao i isporučio Google.

Napadači su upotrebili DKIM replay phishing napad, koristeći imejlove koje je generisao Google bez promene njegovog DomainKeys Identified Mail (DKIM) potpisa. Zatim su poslali lažne imejlove, a elementi potpisa su ostali netaknuti, što ih je za DKIM mehanizme verifikacije učinilo legitimnim. Imejlove ne odaje čak ni aljkava gramatika, kao što je to često slučaj.

Imejlovi takođe uključuju odeljak „Google Support Case“, gde su napadači dodali link koji takođe deluje legitimno, pošto je hostovan na Google domenu. Link primaoca vodi na lažni portal podrške, prilično tačan duplikat legitimne stranice. Međutim, činjenica da su napadači koristili link sites-google[.]com izazvao je sumnju, pošto zvanični Google linkovi ne koriste ovu besplatnu platformu, posebno ne za hitna obaveštenja.

Sumnja se da je lažni portal za podršku bio phishing stranica, jer je od posetilaca zahtevao korisničko ime i lozinku.

Nakon što je otkrio ovu kampanju, Nik Džonson koji je i sam bio na meti prevare, je poslao izveštaj o grešci Google-u. Kompanija je najpre odgovorila da proces funkcioniše kako je predviđeno i odbila je da preduzme akciju. Međutim, kasnije je Google priznao grešku u OAuth-u kao rizik za korisnike i preduzeo korake za rešavanje ove ranjivosti.

Foto: Kasia Derenda | Unsplash

Izdvojeno

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a