Ransomware malveri: Kako zaraditi 33000 dolara za samo jedan dan

Vesti, 09.11.2012, 08:57 AM

Symantec je objavio dokument pod nazivom „Ransomware: rastuća pretnja“ (pdf) koji je rezultat analize 16 različitih, nezavisno razvijenih malvera ovog tipa. Reč je o malverima koji onemogućavaju normalno funkcionisanje računara zahtevajući od korisnika da plati otkup da bi ponovo mogao da koristi računar.

Računari zaraženi ovom vrstom malvera nakon infekcije postaju neupotrebljivi. Ovi malveri često prikazuju upozorenje koje navodno dolazi od policije ili neke druge institucije zadužene za sporovođenje zakona, u kome se korisnik obaveštava da je prekršio zakon preuzmajući sa interneta dečiju pornografiju na primer, ili da je počinio neki drugi ozbiljan prekršaj.U upozorenju jednog od malvera koji je bio predmet analize Symantec-a, korisnik se obaveštava da mora da plati kaznu za prekršaj u iznosu od 200 dolara u roku od 72 sata ukoliko želi da otključa računar.

„Mnogi plaćaju ili zbog toga što poveruju u upozorenje ili zbog toga što, iako shvataju da je u pitanju prevara, žele da povrate kontrolu nad svojim računarom,“ kažu u Symantec-u, dodajući da na žalost, čak i ukoliko korisnik računara plati otkup, prevaranti često ne ispune obećanje te je računar i dalje neupotrebljiv. Jedini pouzdan način da vratite računar u funkciju jeste da uklonite malver sa računara.

U izveštaju Symantec-a analizirano je 16 verzija ransomwarea koje su razvile konkurentske kriminalne grupe. Mnogi od njih pripadadaju potpuno različitim familijama malvera pa je to razlog zbog koga svaki od njih odlikuju jedinstvene karakteristike. Mnogi od njih koriste slobodno dostupne servise za geolokaciju kako bi saznali gde se tačno nalazi zaraženi računar i na osnovu toga prikazali upozorenje lokalne policije i zahtevali adekvatan otkup od korisnika računara. Često su takvi zahtevi praćeni i pretnjama o hapšenju ukoliko korisnik što pre ne uplati trženi iznos na ime kazne koristeći u tu svrhu elektronske sisteme za plaćanje.

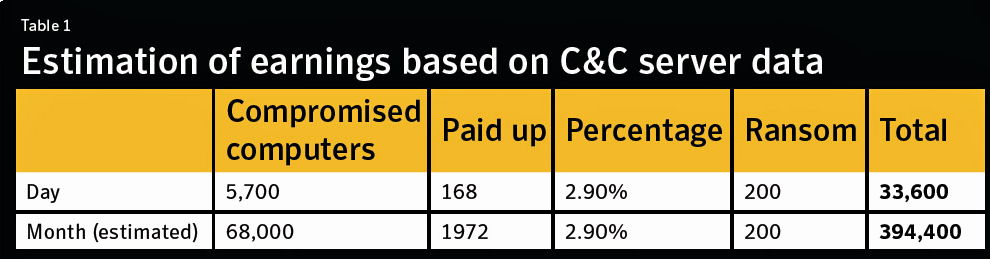

Istraživači Symantec-a analizirali su podatke C&C servera (servera za komandu i kontrolu) i na osnovu toga izneli grube procene o tome kolika je zarada od jednog od analiziranih ransomwarea:

- Ransomware zahteva od korisnika da plati kaznu od 200 dolara kako bi mu računar bbio otključan;

- Za mecec dana (od septembra do oktobra) identifikovano je 68000 IP adresa zaraženih računara koji su se povezivali sa C&C serverom koji je bio predmet monitoringa;

- U toku samo jednog dana registrovano je 5700 jedinstvenih IP adresa koje su se povezale sa serverom;

- Od prethodno navedenog broja, samo 168 korisnika (2,9%) unelo je validan PIN kod pokušavajući da otključaju svoje računare;

- Sve u svemu, toga dana kriminalci su zaradili (ukoliko su svi uneti PIN kodovi validni) oko 33,600 dolara. Grube procene govore da je moguća zarada od 68000 zaraženih računara 394000 za mesec dana.

Međutim, iz Symantec-a kažu da je ovaj ransomware delo manje kriminalne grupe i da kada je reč o većim igračima brojke su značajno drugačije. Procene stručnjaka su da je jedna veća kriminalna grupa tokom 18 meseci distribucije svog ransomwarea zarazila pola miliona računara što znači da je godišnja zaradaonih koji stoje iza ovakvih prevara preko 5 miliona dolara koje ucenjivači naplate od žrtava. Šta više, moguće je da je zarada i značajno veća od procenjene.

Prevaranti koji stoje iza ransomwarea koji je bio predmet monitoringa zahtevali su od žrtava da plate kaznu kupovinom posebnih PIN kodova od Moneypack, Paysafecard ili Ukash servisa. Treba napomenuti da kriminalci pri tom gube određeni procenat zarade „pranjem“ novca pretvarajući PIN-ove u keš. Bez obzira na to, zarada je ogromna uprkos tome što relativno mali procenat žrtava upada u zamku prevaranata.

Prevare sa ransomwareima prešle su dug put od trenutka kada se pojavio prvi malver te vrste pre nekoliko godina. Tada su se slične prevare uglavnom mogle videti u Rusiji i zemljama Istočne Evrope a korisnici zaraženih računara najčešće su mogli videti upozorenje na ruskom u formi Microsoft-ovog prozor za aktivaciju Windowsa. Tokom vremena, takvo upozorenje zamenjeno je optužbama u vezi pornografije a dogodila se i migracija ovih prevara tako da se one danas često viđaju u Nemačkoj, Velikoj Britaniji i Austriji. Sve češće na meti ransomwarea su i korisnici računara u SAD i Kanadi.

U nekim slučajevima, iste kriminalne grupe odgovorne su i za veoma profitabilne operacije sa malverima umešanim u bankarske prevare, što samo govori koliko su napredovali ransomware malveri.

Lica odgovorna za ovakve prevare su profesionalni kriminalci i ovakva evolucija ransomwarea znak je da su ove prevare veoma profitabilne, zaključuju u Symantec-u.

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a