U pametnim auto-alarmima nađeni ozbiljni propusti koji omogućavaju krađu automobila

Vesti, 11.03.2019, 00:30 AM

Sigurnosni propusti u pojedinim auto-alarmima čine vozila podložnim krađi, upozorili su istraživači Pen Test Partnera koji su sproveli istraživanje za BBC-jevu emisiju Click.

Greške su pronađene u aplikacijama za alarme proizvođača Clifford, Viper i Pandora, koji se nalaze u tri miliona vozila.

Istraživači su koristili bagove da bi aktivirali alarme, otključali vrata vozila i pokrenuli motor pomoću nebezbedne aplikacije.

Istraživači su se fokusirali na dve poznate firme koje proizvode alarme kojima se može pristupiti i koji se mogu kontrolisati putem aplikacija za pametne telefone - Pandora i Clifford.

Istraživanje je pokazalo da je Pandora, koja je reklamirala svoj sistem kao sistem koji je nemoguće hakovati, omogućava da se resetuje lozinka za bilo koji nalog. Pandora sada više ne tvrdi da je njen sistem neprobojan.

Ovaj propust je omogućio istraživačima značajan pristup aplikaciji. Oni su mogli:

- da preuzmu kontrolu nad aplikacijom za daljinski pristup pametnom alarmu,

- da prate bilo koje vozilo u realnom vremenu,

- da daljinski aktiviraju alarm,

- da otvore brave na vratima,

- da pokrenu motor vozila.

Istraživači su takođe ispitivali pametne alarme koje je proizveo Clifford. Tim je otkrio da je moguće koristiti legitiman nalog za pristup profilima drugih korisnika i zatim promeniti lozinke za te naloge i preuzeti kontrolu.

“Mogao bih da pogledam sistem i potražim lepi Lambodžini ili Porše, pronađem jedan u blizini mesta gde sam, odem i pokrenem taj auto ako niko nije u blizini, otvorim vrata i odvezem se”, rekao je Kris Pritčard, savetnik za sigurnost u Pen Test Partners.

Directed, matična kompanija za marke Viper i Clifford, priznala je da je "korisničkim nalozima moguće pristupiti bez autorizacije”, ali da kompanija ne veruje da je bilo kojim podacima pristupano bez odobrenja.

Greška je sada popravljena.

“Directed je posvećen pružanju sigurnih proizvoda, ali nijedan sistem ne može biti 100% siguran”, rečeno je za Click.

U izjavi ruske kompanija Pandora Alarms se kaže da su napravili izmene u kodu i da je greška ispravljena.

Stručnjak za bezbednost profesor Alan Vudvord rekao je za BBC da je “razočaravajuće” videti relativno jednostavne greške kompanija koje se bave bezbednošću.

“Mislili biste da bi bilo koja kompanija koja tvrdi da je bezbednost njena osnovna delatnost uradila temeljni test penetracije sistema u celini”, rekao je on. “Nije teško zaključiti da to ovde nije učinjeno.”

Izdvojeno

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

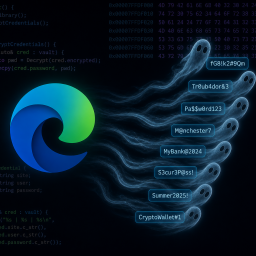

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a