AbaddonPOS, novi POS malver, se širi preko MS Word dokumenata i kompromitovanih sajtova

Opisi virusa, 17.11.2015, 01:00 AM

Istraživači kompanije Proofpoint otkrili su novu vrstu PoS (Point of Sale) malvera koja dolazi u paketu sa bankarskim trojancem Vawtrack.

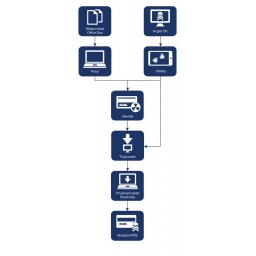

Malver je nazvan Abaddon POS i deo je kompleksne infrastrukture za isporuku malvera koja uključuje bankarskog trojanca Vawtrack, exploit alat Angler, malver poznat po prevarama sa oglasima Bedep, malver Pony koji krade informacije i downloader TinyLoader.

Infekcija se obično dešava preko Microsoft Word dokumenata, koji su često sajber kriminalcima omiljeno sredstvo za širenje malvera, koje je u ovom slučaju odgovorno za infekciju malverom Pony.

Drugi način za infekciju se oslanja na maliciozne web sajtove koje žrtve posećuju i na kojima se nalazi verzija exploit alata Angler koji inficira računare žrtava malverom Bedep.

Ova dva malvera, Pony i Bedep, osim što i sami prave štetu zaraženim računarima, uspostavljaju vezu sa komandno-kontrolnim serverom (C&C server) i zatim preuzimaju downloader , koji je poznat po svojoj ekstremno maloj veličini od svega 5Kb zbog čega je i nazvan TinyLoader. Jedini zadatak ovog malvera je da preuzima druge malvere sa C&C servera.

TinyLoader preuzima AbaddonPOS.

Analizom koda novog POS malvera, istraživači Proofpointa su otkrili da se malver ponaša slično kao i drugi tipični POS malveri specijalizovani za krađu podataka o transakcijama kreditnih i debitnih kartica. Kao i drugi malveri ove vrste, i ovaj pokušava da izbegne detekciju i analizu istraživača koristeći različite tehnike.

Analizirajući kod malvera, istraživači su zaključili da postoji mnogo sličnosti između malvera AbaddonPOS i TinyLoader. Zbog toga što koriste iste tehnike koje otežavaju analizu koda, istraživači Proofpointa sumnjaju da su autori ove dve familije malvera isti ljudi.

Praksa isporuke nekoliko malvera kako bi se u samo jednoj kampanji povećala ciljna grupa i rezultati kampanje, nije nova. Isporuka POS malvera na ovaj način nije uobičajena, ali s obzirom da predstoji period pretpraznične kupovine sajber kriminalci imaju dovoljno razloga da se potrude da njihove kampanje budu maksimalno profitabilne, što je verovatni razlog zbog koga su se odlučili za distribuciju ovog novog, moćnog POS malvera.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a