Druga verzija ransomwarea WannaCry zaustavljena istog dana kada se pojavila

Opisi virusa, 16.05.2017, 01:00 AM

U nedelju je otkrivena druga verzija ransomwarea WannaCry sa drugačijim domenom za isključivanje ransomwarea, koji je brzo registrovan čime je izbegnuta veća šteta.

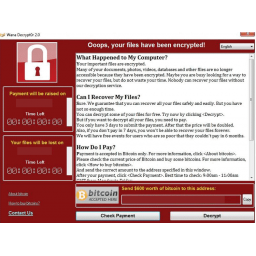

Prva verzija ransomwarea WannaCry, koji je poznat i po nazivima WannaCrypt, WCry, Wanna Decrypt0r i WannaCrypt0r, pojavila se u petak poslepodne i pomoću modifikovanog exploita ETERNALBLUE koji je ukraden od NSA, raširila se kao požar inficirajući ranjive računare širom sveta. Za samo par sati inficirane su desetine hiljada računara.

WannaCry ima dve komponente - jedna je sam ransomware, a druga SMB crv koji širi ransomware, najpre na lokalnoj mreži a zatim i preko interneta.

Kada je registrovan domen, hardkodovan u prvoj verziji ransomwarea, i aktiviran prekidač, WannaCry je prestao da šifruje fajlove, ali je SMB crv nastavio da širi ransomware.

Dva dana posle pošto se pojavila originalna verzija, grupa koja stoji iza WannaCry ransomwarea, objavila je drugu verziju, koju je primetio jedan francuski istraživač u nedelju ujutru. Ubrzo je intervenisao istraživač Met Suič koji je registrovao drugi domen na ifferfsodp9ifjaposdfjhgosurijfaewrwergwea.com.

Čak i kada bi računari bili inficirani drugom verzijom ransomwarea, proces enkripcije ne bi započeo.

WannaCry proverava hardkodovani domen pre nego što počne enkripciju fajlova. Ako domen nije registrovan, započinje proces enkripcije, a ako je registrovan, enkripcije neće biti.

MalwareTech, koji je otkrio ovaj mehanizam, smatra da je to anti-sandboxing zaštita i anti-VM zaštita malvera.

Čudno je, međutim, da su se autori WannaCry ransomwarea odlučili da koriste hardkodovani neregistrovani domen kao prekidač i za drugu verziju ransomwarea, iako su istraživači vrlo brzo razotkrili način funkcionisanja malvera.

Registrovanje drugog domena sprečilo je WannaCry da šifruje fajlove sa više od 10000 računara.

Izdvojeno

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a