Ekspanzija bankarskog malvera Dyre

Opisi virusa, 29.06.2015, 01:00 AM

Malver koji krade informacije Dyre/Dyreza uspeo je da ispuni vakuum koji je stvoren kada su demontirane bot mreže nekoliko istaknutih trojanaca: Gameover Zeus, Shylock i Ramnit.

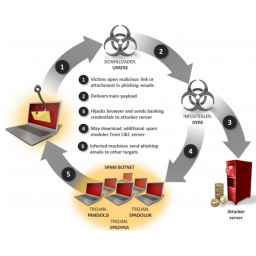

Dyre se često isporučuje preko trojanca downloadera Upatre, koji obično inficira računare kada korisnici preuzmu i otvore email atačment koji sadrži malver.

Primarni cilj malvera Dyre je prikupljanje lozinki online naloga žrtava, a malver to radi u man-in-the-browser napadima na jedan od tri najkrošćenija browsera za Windows - Internet Explorer, Firefox i Chrome. Malver ili preusmerava žrtvu na web sajt koji je kopija sajta banke ili ubacuje dodatni kod u web stranice za prijavljivanje na naloge kako bi prikupio podatke koje žrtva unese.

Na njegovoj listi ciljeva uglavnom se nalaze finansijske institucije u SAD, Velikoj Britaniji i drugim zemljama engleskog govornog područja. Međutim, malver napada i korisnike elektronskih platnih servisa i korisnike digitalnih valuta.

Malver takođe krade kredencijale za nekoliko web sajtova za traženje posla, verovatno zbog toga što kriminalci žele pristup vrednim ličnim podacima koji se mogu prodati ili iskoristiti za regrutovanje saradnika, takozvanih “money mules”, ali i kredencijale kompanija za web hosting, verovatno zbog toga što to kriminalcima olakšava razvoj infrastrukture za komandu i kontrolu.

Sve u svemu, ciljevi grupe koja koristi Dyre su klijenti više od 1000 organizacija širom sveta, ali među njima nema ruskih ili istočnoevropskih organizacija.

Moguće je da napadači ne žele da privlače pažnju napadajući one koji su u blizini.

U prilog tome govori obrazac aktivnosti malvera koji su primetili istraživači iz kompanije Symantec (pdf), koji odgovara petodnevnoj radnoj nedelji u istočnoevropskim zemljama i Ruskoj Federaciji.

Pored toga, veliki deo infrastrukture malvera Dyre se nalazi u ovom delu sveta, dok je broj infekcija u istom regionu relativno mali. Sajber kriminalci koji koriste Dyre izgradili su impresivnu infrastrukturu za komandu i kontrolu koju čini na stotine servera, od kojih se većina nalazi u Ukrajini i Rusiji, ali ih ima i u Polskoj, Bugarskoj, Andori, Holandiji, Srbiji, Moldaviji, Mađarskoj, Nemačkoj, Francuskoj, Češkoj, Austriji, Slovačkoj i SAD.

Dyre može biti opremljen dodatnim modulima koji omogućavaju kriminalcima da daljinski upravljaju kompromitovanim sistemom i da prikupljaju druge informacije kao što su istorija pretrage, certifikati i kolačići.

Malver takođe može da preuzme i druge malvere, pa je tako uočeno da preuzima trojance koji kradu korisničke kredencijale za popularni FTP softver i wallet.dat fajlove, i malvere koji zaraženi računar regrutuju u bot mrežu koja se koristi za DDoS napade ili brute-force napade na FTP servere.

Posle pada malvera Gameover Zeus i Shylock, Dyre je doživeo ekspanziju do te mere da se danas smatra jednim od najopasnijih bankarskih trojanaca, kažu istraživači iz kompanije Symantec.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a