Francuska policija krišom uklonila malver RETADUP sa 850000 zaraženih računara

Opisi virusa, 29.08.2019, 10:00 AM

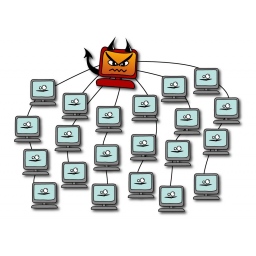

Francuska Nacionalna žandarmerija objavila je juče da je više od 850000 računara širom sveta oslobođeno jednog od trenutno najraširenijih malvera RETADUP.

Ranije ove godine, istraživači kompanije Avast, koji su redovno pratili aktivnosti RETADUP botneta, otkrili su propust u C&C protokolu malvera koji se mogao iskoristiti za njegovo uklanjanje sa računara žrtava bez pokretanja bilo kakvog dodatnog koda.

Međutim, da bi se to postiglo, istraživači su morali da imaju kontrolu nad C&C serverom, koji je hostovao malver koristeći usluge hosting provajdera koji se nalazi u Francuskoj.

Zato su istraživači krajem marta ove godine kontaktirali Centar za borbu protiv sajber-kriminala (C3N) francuske Nacionalne žandarmerije, sa kojim su podelili svoja otkrića i predložili plan za uklanjanje malvera RETADUP i zaštitu žrtava.

Prema predloženom planu, francuske vlasti su u julu preuzele kontrolu nad RETADUP C&C serverom i zamenile ga pripremljenim serverom za dezinfekciju koji je iskoristio grešku u protokolu i naredio samouništenje povezanim primercima malvera RETADUP na zaraženim računarim.

Tako je neutralisano preko 850000 jedinstvenih infekcija RETADUP botnetom.

Prema rečima Žan-Dominik Nolea, šefa Nacionalne kriminalističke obaveštajne službe u žandarmeriji, server za dezinfekciju biće online još nekoliko meseci, jer neki zaraženi računari još uvek nisu uspostavili vezu sa C&C serverom koji je pod kontrolom policije - neki nisu na mreži od jula dok ostali imaju problem sa mrežom.

Francuska policija je takođe kontaktirala FBI nakon što je pronašla neke delove RETADUP C&C infrastrukture u Sjedinjenim Državama. FBI ih je zatim srušio 8. jula, ostavljajući autore malvera bez kontrole nad botovima.

RETADUP je nastao 2015. godine, kao multifunkcionalni Windows malver koji se može koristiti za rudarenje kriptovaluta, za DDoS napade i prikupljanje informacija. U nekim slučajevima RETADUP je širio ransomware Stop i malver Arkei koji krade lozinke.

Većina žrtava malvera bili su korisnici sa španskog govornog područja, iz zemalja Latinske Amerike.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a