Kriminalci koriste novi downloader Upatre za širenje malvera Gameover Zeus

Opisi virusa, 10.10.2013, 08:52 AM

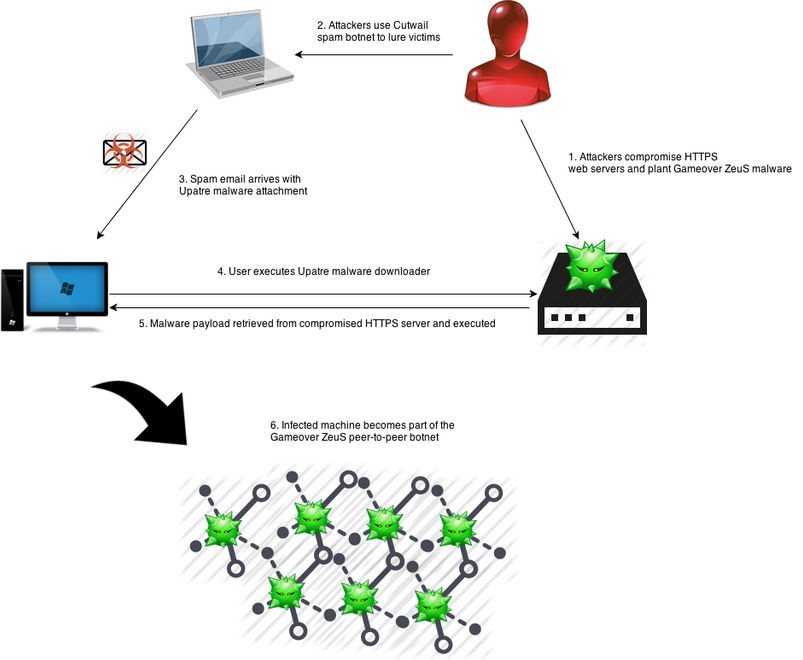

Stručnjaci Dell SecureWorks otkrili su novi metod širenja Trojanca Gameover, P2P (peer-to-peer) verzije poznatog bankarskog Trojanca Zeus. U avgustu je istraživački tim kompanije otkrio da operateri bot mreže pored downloader-a Pony Loader, za distribuciju Trojanca Gameover koriste još jedan takav maliciozni program nazvan Upatre.

Upatre je downloader, mali i veoma jednostavni fajl sa kojim se žrtve susreću u spam emailovima i koji preuzima payload Gameover Trojanca sa zaraženih web sajtova.

Umesto da dobija instrukcije sa servera za komandu i kontrolu koji kontrolišu napadači, Upatre downloader koristi šifrovanu SSL vezu za preuzimanje malvera direktno sa kompromitovanih web servera.

Za masovno slanje spam emailova se koristi ozloglašena bot mreža Cutwail, a emailovi izgledaju kao zvanična obaveštenja banaka ili vladinih agencija. Spam emailovima se šire oba downloader-a - Pony Loader i Upatre. Lažna obaveštenja treba da prevare korisnike i nateraju ih da otvore priloge koji su obično u ZIP formatu i u kojima su sakriveni downloader-i.

Kada se pokrene, Upatre se kopira u privremenom folderu i pokreće privremenu kopiju, nakon čega se originalni izvršni fajl briše, a downloader se povezuje sa kodiranim URL-om odakle preuzima payload. Malver se takođe preuzima u privremenom folderu i pokreće. Kada se taj proces okonča, downloader se isključuje.

Gameover poseduje mnoge od standardnih funkcionalnosti Trojanca Zeus, kao što je beleženje aktivnosti korisnika na tastaturi (onoga što se ukucava), krađa podataka za prijavljivanje na online bankovne naloge, ali i mogućnost pokretanja DDoS napada na finansijske institucije.

Dell SecureWorks je objavio i listu od dvadesetak web sajtova koji su kompromitovani i na kojima se nalazi Gameover.

Kriminalci koji stoje iza Gameover Zeus Trojanca stalno menjaju svoje taktike i tehnike. Ova poslednja promena, uvođenje u igru novog downloader-a Upatre koji koristi SSL enkripciju, je motivisana nastojanjem operatera da otežaju detekciju downloader-a koristeći kompromitovane web sajtove i SSL. Činjenica da se za privlačenje novih žrtava već dugo koristi spam bot mreža Cutwail ukazuje na to da su ove kampanje i dalje uspešne.

Više tehničkih detalja možete naći na blogu Dell SecureWorks.

Izdvojeno

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Novi malver Torg Grabber krade podatke iz više od 850 ekstenzija pregledača

Novi infostealer malver nazvan Torg Grabber krade osetljive podatke iz više od 850 ekstenzija pregledača, uključujući više od 700 ekstenzija za k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a