Kriminalci zloupotrebili kod ransomwarea Hidden Tear koji je objavljen iz ''edukativnih razloga''

Opisi virusa, 20.01.2016, 01:00 AM

Prošlog avgusta, turski istraživač Utku Sen objavio je na GitHub kod svog ransomwarea koga je napravio iz "edukativnih razloga".

Ransomware je nazvan Hidden Tear, i prema rečima njegovog tvorca, on je bio mamac za autore ransomwarea koji je trebalo da ih privuče da koriste njegov kod umesto da napišu svoj.

Trik je bio u tome što Hidden Tear sadrži kriptografski propust koji bi omogućio turskom istraživaču da kasnije dešifruje fajlove ako se dogodi da neko iskoristi njegov kod.

Izgleda da se na kraju to i dogodilo - neko je to uradio, i napravio ransomware koga su istraživači kompanije Trend Micro nazvali RANSOM_CRYPTEAR.B.

Oni koji su to uradili su u periodu između 15. septembra i 17. decembra prošle godine preoteli jedan web sajt iz Paragvaja i iskoristili ga da bi preusmeravali korisnike na web sajt na kome je posetiocima nuđeno lažno ažuriranje za Flash Player.

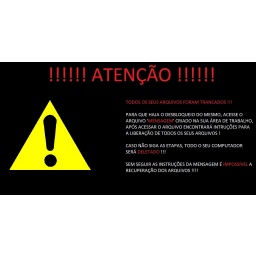

Korisnici koji bi naseli na ovu prevaru, preuzeli bi ažuriranje i ubrzo posle pokretanja fajla, u roku od nekoliko minuta, njihovi računari su bili zaraženi kripo-ransomwareom koji šifruje većinu fajlova na računaru.

Loša vest je da su autori ransomwarea nekako izmenili originalni kod Hidden Tear ransomwarea tako da se enkripcijski ključ nikada ne šalje na njihove komandno-kontrolne servere.

Ali to nije bitno autorima ransomwarea koji bez obzira na to traže 500 dolara u bitcoinima, na ime otkupa.

Čak i sa tajnim backdoorom u enkripcijskom algoritmu Hidden Teara, turski istraživač ne bi mogao da uradi ništa jer je enkripcijski ključ izgubljen.

Ovo nije prvi ovakav slučaj. Prošlog novembra, verzija ransomwarea Power Worm je takođe uspela da izgubi svoj enkripcijski ključ, trajno zaključavajući fajlove korisnika.

Međutim, Utku Sen se oglasio na Twitteru i rekao da on veruje da bi mogao da dešifruje fajlove kada bi mu Trend Micro poslao malver. On tvrdi da lokacija ključa za dešifrovanje nije bitna, i da fajlove može da dešifruje i bez ključa.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a