Lažna tehnička podrška koja govori istinu: računar je zaista inficiran ransomwareom VindowsLocker

Opisi virusa, 30.11.2016, 10:00 AM

Lažna tehnička podrška ima novu taktiku: prevaranti sada koriste ransomware da bi primorali korisnike da plate "čišćenje" inficiranih računara.

Ovi prevaranti, za razliku od svojih kolega koji se predstavljaju kao tehnička podrška, govore istinu: računar je zaista inficiran, i to ransomwareom VindowsLocker.

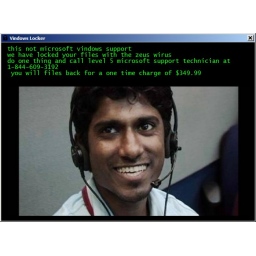

Poruka koja se prikazuje žrtvi pošto ransomware šifruje fajlove kojima dodaje ekstenziju .vindows glasi:

"ovo nije podrška za microsoft vindows. zaključali smo vaše fajlove virusom zeus. uradite jednu stvar i pozovite nivo 5 microsoftove tehničke podrške na 1-844-609-3192. dobićete svoje fajlove nazad za 349,99 dolara."

Onima koji budu pozvali ovaj broj javiće se neko u Indiji koji će ih uputiti na stranicu za plaćanje sa formom koju žrtva treba da popuni.

Podaci koji se traže od žrtve su email adresa, datum rođenja, broj socijalnog osiguranja, vrsta kreditne kartice, broj kartice, datum isteka, CVV, kao i iznos koji treba uplatiti. Ove podatke prevaranti kasnije mogu upotrebiti za neovlašćena plaćanja sa računa žrtve.

Stručnjaci kompanije Malwarebytes upozorili su korisnike da čak i u slučaju da urade ono što ovi prevaranti traže od njih, neće dobiti ključ za dešifrovanje fajlova. Ransomware zloupotrebljava Pastebinov API da bi prevarantima isporučivao enkripcijske ključeve preko Pastebina. Dakle, VindowsLocker se po tome razlikuje od drugih ransomwarea jer ne koristi komando-kontrolni server za čuvanje enkripcijskih ključeva žrtava.

Ransomware dolazi hardkodovan sa dva Pastebin API ključa: api_dev_key i api_user_key. VindowsLocker koristi ova dva API ključa za čuvanje imena inficiranog računara i AES ključa korišćenog za šifrovanje žrtvinih fajlova, unutar Pastebin stranice.

Namera autora je bila da prevaranti ključeve dobijaju sa Pastebina tako što će se prijaviti na svoj nalog, i da ih kasnije prodaju žrtvama. Međutim, autor ransomwarea je napravio grešku tako da prevaratni ustvari ne mogu da dođu do ključeva onako kako je to planirano.

On je koristio jedan od API ključeva za kratke sesije korisnika. To znači da je posle određenog vremena API ključ istekao i da su fajlovi sačuvani na profilu autora VindowsLockera sačuvani pod unosom "gost".

Zato autor VindowsLockera ne može da pomogne žrtvama sve i da hoće. To ne sprečava prevarante da šire ovaj ransomware "sa greškom".

Srećom, za žrtve postoje čak dva besplatna rešenja, dva dekriptera - jedan čiji su autori istraživači iz kompanije Malwarebytes Hasherezade i Džerom Segura, i jedan koji potpisuje istraživač @TheWack0lian. Ovaj drugi je lakši za upotrebu jer korisnik treba samo da ga pokrene i klikne na dugme "Decrypt".

Ono što je još uvek nepoznato je kako dolazi do infekcije računara ovim ransomwareom.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a