Lažni rezultat testa na COVID-19 krije novi ransomware

Opisi virusa, 04.11.2020, 10:00 AM

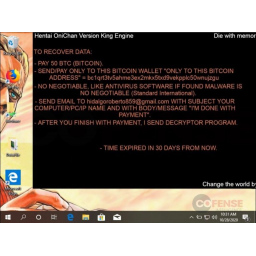

Istraživači Cofense Intelligencea upozorili su na novu verziju ransomwarea Hentai OniChan nazvanu „King Engine“ koja se krije u emailovima i koja kao mamac za potencijalne žrtve koristi korona virus.

Ransomware izvlači podatke sa inficiranog uređaja i zahteva od žrtve da plati otkupninu za njih, značajno veću nego što je ovaj ransomware tražio u ranijim napadima.

Sajber-kriminalci su, prema rečima istraživača, ranije koristili verziju Berserker ovog ransomwarea, koja nije izvlačila podatke a njeni ciljevi uglavnom su bile kompanije iz sektora energetike i finansija.

Nova verzija ransomwarea računa na strah ljudi od COVID-19. Emailovi u kojima se krije malver navodno sadrže rezultat testa na korona virus, što žrtvu, čak i ako nije testirana, može privući da otvori prilog.

U emailu je lozinka za otvaranje dokumenta a pominje se i medicinska sestra koja može odgovoriti na eventualna pitanja. To je verovatno u funkciji uverljivosti emaila.

PDF ili HTML prilog koji se može preuzeti pokreće ransomware Hentai OniChan na uređaju. Nakon izvlačenja podataka, od žrtve se traži da plati 50 bitkoina (584299 evra).

To je apsurdno velika cifra koju mnogi ne bi ni mogli ni želeli da daju da bi vratili svoje podatke.

Osim cene, o zrelosti prevaranata dovoljno govori i to da je u obaveštenju o otkupu navedena Gmail adresa.

S obzirom na trenutnu situaciju sa COVID-19, rastom broja novozaraženih u celom svetu, ne čudi što su prevaranti izabrali ovaj mamac, jer se mnogo ljudi trenutno testira i čeka rezultate.

Iako ovo nije najubedljiviji pokušaj, imajte u vidu da će biti i boljih, zato nikad ne preuzimajte i ne otvarajte fajlove koje vam šalju nepoznati ljudi.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a