Linux kripto-ransomware traži od žrtava da plate 999 dolara

Opisi virusa, 02.12.2015, 01:00 AM

Ransomware je poslednjih godina postao zastrašujuća pretnja koja iza sebe ostavlja haos i pustoš, a osim personalnih računara od nedavno ransomwarei ugoržavaju i web sajtove.

Loše zaštićeni ili ranjivi Linux web serveri oduvek su bili vredni resursi za hostovanje ili distribuiranje pretnji.

Kompanije Doctor Web i BitDefender otkrile su tri različite verzije Linux server ransomwarea, od kojih jedna datira još iz avgusta. One nose nazive Linux.Encoder.0, Linux.Encoder.1 i Linux.Encoder.2.

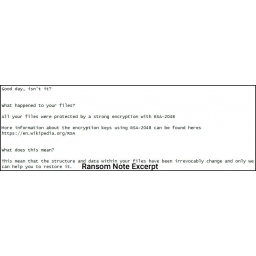

Istraživači kompanije Malwarebytes su prošlog meseca otkrili novu verziju ransomwarea koja je najpre tražila otkup u bitcoinima u iznosu od 50 dolara, a zatim se cena otkupa povećavala na 100, 200, 300, 400, 500 da bi na kraju sajber kriminalci od žrtava tražili čak 999 dolara.

U primeru koji navode istraživači kompanije Malwarebytes, autor ransomwarea je poruku dopunio izvinjenjem na ruskom za korisnike u Rusiji i zemljama Zajednice nezavisnih država, i obećanjem žrtvama da će im fajlovi biti besplatno dešifrovani.

Doctor Web koji je prvi upozorio javnost o otkriću ovog malvera ponudio je besplatnu pomoć svojim korisnicima, i to u vidu dešifrovanja fajlova koje je šifrovao ovaj malver ali isključivo za korisnike koji su u trenutku infekcije već koristili jedno od bezbednosnih rešenja kompanije.

Istraživači kažu da u njihovu laboratoriju dolazi veliki broj zahteva za dešifrovanje, uključujući i one koje šalju korisnici koji su kupili licencu Doctor Weba tek pošto se je došlo do infekcije. Ipak, iz ove kompanije ističu da u većini slučajeva dešifrovanje nije moguće, čak i kada žrtva kontaktira službu tehničke podrške Doctor Weba za pomoć.

Proizvođač antivirusa kompanija Bitdefender takođe je ponudila alat za dešifrovanje fajlova pošto su njeni stručnjaci otkrili propust u metodi enkripcije malvera. Ipak, ni njihov alat ne nudi potpuno dešifrovanje. Naime, istraživači ove kompanije su primetili da u nekim slučajevima alat za dešifrovanje ne radi. Pokazalo se da su pojedine žrtve bile zaražene više od jednom. To znači da su neki fajlovi šifrovani pomoću jednog ključa, a drugi pomoću drugih ključeva pa su tako neki fajlovi nepovratno oštećeni. U nekim slučajevima čak su i obaveštenja o otkupu šifrovana.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a