Malver Sefnit: Nevidljive prevare sa lažnim klikovima na reklame

Opisi virusa, 27.09.2013, 10:24 AM

Autori ozloglašenog Trojanca Sefnit su unapredili metode infekcije i zloupotrebe klikova, upozorili su stručnjaci Microsoft-ovog Centra za zaštitu od malvera, koji su otkrili novu verziju malvera o kome se dugo vremena ništa nije čulo.

Za malver Sefnit koji je dizajniran za izvođenje prevara sa klikovima se pre dve godine mislilo da je mrtav, jer je krajem 2011. komponenta malvera odgovorna za prevare sa klikovima nestala sa scene. Međutim, u junu ove godine otkrivena je nova komponenta koja je takođe dizajnirana za prevare sa klikovima i koju su u Microsoft-u nazvali Mevade. Mevade je privukao pažnju stručnjaka i medija jer je ovaj malver odgovoran za prvu veliku bot mrežu koja koristi Tor za anonimizaciju i skrivanje mrežnog saobraćaja.

Međutim, analiza je pokazala da su Mevade i Sefnit ista familija malvera i da iza ovih malvera stoje isti autori.

Novi način na koji Sefnit zlouptrebljava klikove na reklame se razlikuje od onog iz 2011. Metoda koju sada koristi Sefnit ga čini nevidljivijim i to je razlog zbog čega je malver uspeo da tako dugo izbegne detekciju antivirusa.

Starija verzija malvera se oslanja na preotimanje klikova. Kada korisnik zaraženog računara pretražuje internet i klikne na neki od rezultata pretrage koju mu je ponudio pretraživač kao to je na primer Google, povremeno će klik biti preotet tako da će korisnika posle putovanja preko reklamne agencije dovesti na web stranicu koja samo podseća na onu koju je korisnik nameravao da poseti.

Iako su ovakve prevare nevidljive iz perspektive reklamnih agencija, one ipak nisu nevidljive za korisnika čije je klik preotet. Pronicljiviji među internet korisnicima će primetiti da nije na web sajtu na kome bi trebalo da bude, i možda pokušati da pronađe razlog zbog čega se to desilo. Zahvaljujući takvim korisnicima koji uzorke malvera predaju poizvođačima antivirusa ovakvi malveri budu na kraju otkriveni.

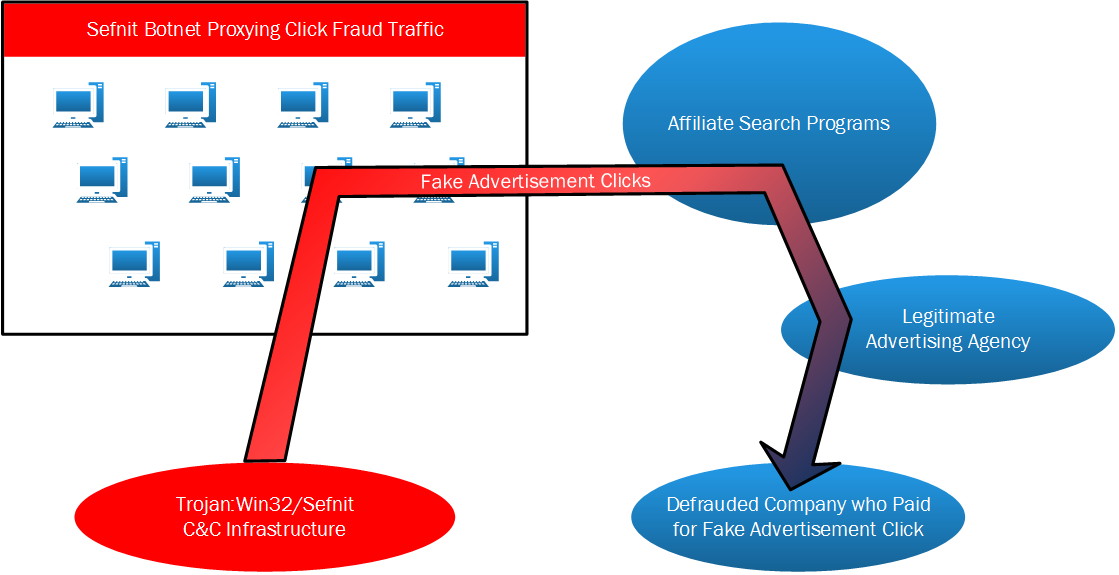

Nova verzija malvera Sefnit, odnosno njegova komponenta za zloupotrebu klikova je sada struktuirana kao proxy servis i koristi open source 3proxy project. Bot mreža proksija zaraženih malverom Sefnit se koristi za lažne klikove na reklame. Novu verziju malvera Sefnit sada ne odaju simptomi infekcije računara koji bi privukli pažnju korisnika kao što je to bio slučaj sa starijom verzijom.

Bot mreža proksija sada šalje zahteve, ili lažne klikove na reklame, preko mreže partnerskih pretraživača kao što je mywebsearch.com i legitimnih marketing agencija da bi na kraju bio prevaren oglašivač.

Evo kako to izgleda na primeru koji je naveo Microsoft. Autori Sefnit-a koji su verovatno partneri Mywebsearch, koriste proxy servis za preusmeravanje saobraćaja partneru da bi se izveo lažni klik na Groupon oglas koji je postavljen na Google-ovoj oglašivačkoj mreži, pri čemu je Groupon prevarena strana u procesu. Oglašivač mora platiti Google-u za lažni klik, Google uzima svoj deo a ostatak isplaćuje partneru koji je u ovom slučaju Mywebsearch od koga kriminalci uzimaju proviziju za klik.

Da bi prevara ostala što duže neprimećena, autori malvera su se pobrinuli da malver ne klikće prečesto na reklame, simulirajući normalno ponašanje korisnika koji pretražuje internet. Vremenski interval između dva lažna klika je jednom u nekoliko dana, pa čak i duži. Kada bi klikovi bili češći, reklamne agencije bi otkrile prevaru, odbile da isplate novac partneru i vratile novac prevarenom oglašivaču.

U Microsoft-u su identifikovali nekoliko vektora infekcije nove verzije malvera Sefnit. Jedan od njih uključuje instaler za program „File Scout“. Kada se ovaj program instalira zajedno sa njim se krišom instalira i Trojanac Sefnit.

Detaljniju analizu malvera Sefnit možete naći na blogu Microsoft-ovog Centra za zaštitu od malvera.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a