Novi malver koji je zarazio 1500 POS uređaja širom sveta je možda poreklom iz Srbije

Opisi virusa, 26.05.2014, 10:00 AM

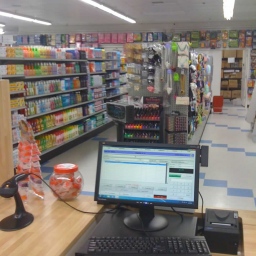

Poslednjih meseci primetno je da se autori malvera sve više okreću razvoju i unapređenju malicioznih programa koji ciljaju na POS (Point-Of-Sale) uređaje, koji omogućavaju plaćanje roba i usluga platnim karticama. Zbog nedostatka adekvatnih bezbednosnih mera, POS sistemi su postali privlačna meta za sajber kriminalce i autore malvera.

Najnoviji malver koji cilja na POS terminale a koga su otkrili istraživači firme IntelCrawler čije je sedište u Los Anđelesu, do sada je inficirao skoro 1500 POS terminala, računovodstvenih sistema i upravljačkih platformi maloprodaja u 36 zemalja širom sveta.

Inficirani sistemi zajedno čine bot mrežu koju su stručnjaci firme IntelCrawler nazvali “Nemanja botnet”. Istraživači veruju da bi kriminalci koji su organizatori ove operacije mogli biti iz Srbije.

Da bi inficirali nove sisteme operateri bot mreže kobinuju nekoliko metoda napada - drive-by download i kanale za daljinsku administraciju, kažu istraživači.

IntelCrawler je otkrio bot mrežu Nemanja u martu ove godine.

Bot mreža Nemanja uključuje 1478 inficiranih sistema u malim preduzećima i prodavnicama, u zemljama sa većine kontinenata. Malver je otkriven u Argentini, Austriji, Bangladešu, Belgiji, Brazilu, Čileu, Češkoj Republici, Danskoj, Estoniji, Francuskoj, Nemačkoj, Hong Kongu, Indiji, Indoneziji, Izraelu, Italiji, Japanu, Holandiji, Novom Zelandu, Poljskoj, Portugaliji, Južnoafričkoj Republici, Španiji, Švajcarskoj, Tajvanu, Turskoj, Urugvaju, Venecueli, Zambiji, Rusiji, Meksiku, Kini, Kanadi, Australiji i SAD.

Analiza bot mreže Nemanja otkrila je istraživačima da kompromitovani sistemi koriste najrazličitije POS i knjigovodstvene programe i softver za upravljanje u prodavnicama. Istraživači su do sada identifikovali najmanje 25 takvih softvera koje koriste zaraženi sistemi.

To ne znači da su ovi programi konkretno ranjivi ili nebezbedni za dalju upotrebu, već njihova infekcija pokazuje da je POS malver Nemanja dizajniran da radi sa različitim programima.

Malver je osposobljen da prikuplja podatke o platnim karticama, ali je opremeljen i keylogging funkcionalnošću koja mu omogućava da presreće podatke kao što su korisnička imena i lozinke koje omogućavaju napadačima pristup drugim sistemima i bazama podataka koje sadrže podatke koji su u vezi plaćanja, kao i lične informacije.

Stručnjaci iz InterCrawler-a za narednih nekoliko godina predviđaju porast broja incidenata sa kompromitovanjem podataka u trgovinama i malim preduzećima, kao i pojavu novih vrsta specifičnih malicioznih programa koji ciljaju na sisteme i kase u maloprodajama.

Oni predviđaju i da ćemo vrlo uskoro videti moderne POS malvere koji će kao moduli biti ugrađeni u maliciozne alate za daljinski pristup (RAT, Remote Access Tool) ili druge trojanske programe i korišćeni zajedno sa drugim komponentama modernih malvera.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a