Novi ransomware Trump je ustvari već poznati ransomware VenusLocker

Opisi virusa, 01.03.2017, 02:00 AM

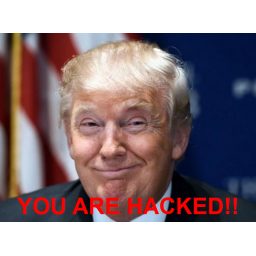

Pre nego što prikaže obaveštenje o otkupnini novi ransomware koji je nazvan TrumpLocker prikazuje sliku novog američkog predsednika Donalda Trampa. Ipak, istraživači koji su analizirali ovaj ransomware smatraju da nije reč o potpuno novom malicioznom kodu, već da je TrumpLocker povezan sa ransomwareom VenusLocker koji je otkriven 4. avgusta prošle godine, i koji je 23. decembra ažuriran poslednji put.

Iako je doveden u vezu sa VenusLockerom, ne može se sa sigurnošću reći da li novi ransomware distribuira ista grupa koja je širila i VenusLocker. Moguće je da je neko reverznim inženjeringom napravio identičnu kopiju ransomwarea VenusLocker.

Do infekcije dolazi kada žrtva pokrene fajl TrumpLocker.exe. Kako se distribuira TrumpLocker i kako pomenuti izvršni fajl dolazi do korisnika u ovom trenutku nije poznato.

Kada se pokrene, malver najpre kontaktira svoj komandno-kontrolni server da bi dobio javni ključ za šifrovanje fajlova i iznos otkupnine koja će biti tražena od žrtve koja je mora platiti bitcoinima. Trenutno, ransomware TrumpLocker traži od žrtava 0,145 bitcoina, što je oko 165 dolara.

Kada dobije javni ključ, ransomware počinje proces šifrovanja fajlova. TrumpLocker ima listu fajlova koje treba šifrovati, što je uobičajeno za ovu vrstu malvera. Ono po čemu se TrumpLocker razlikuje je to što on pojedine fajlove potpuno šifruje dok u slučaju nekih drugih fajlova, ransomware šifruje samo prvih 1024 bajta svakog fajla. Ovako nešto je do sada viđeno samo kod ransomwarea VenusLocker.

TrumpLocker potpuno šifruje fajlove sa sledećim ekstenzijama: .txt, .ini, .php, .html, .css, .py, .c, .cpp, .cc, .h, .cs, .log, .pl, .java, .doc, .dot, .docx, .docm, .dotx, .dotm, .rtf, .wpd, .docb, .wps, .msg, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .class, .jar, .csv, .xml, .dwg, .dxf i .asp.

Spisak onih drugih fajlova je značajno duži. Bez obzira da li ih potpuno ili samo delimično šifruje, ransomware dodaje svakom fajlu extenziju .TheTrumpLockerfp.

Ono što otežava identifikovanje fajlova nije samo dodavanje pomenute ekstenzije, već i kodiranje naziva fajlova.

Ono po čemu su još TrumpLocker i VenusLocker slični je i lista izuzetih foldera, koja je ustvari spisak reči koje ransomware koristi da bi proverio nazive foldera kako ne bi šifrovao fajlove koji se nalaze u izuzetim folderima. TrumpLocker i VenusLocker imaju identičnu listu.

Kada završi sa šifrovanjem fajlova, TrumpLocker prelazi na zahtev za otkupninu.

Najpre, ransomware ostavlja fajl "What happen to my files.txt" na desktopu.

Zatim, TrumpLocker ostavlja fajl uinf.uinf na disku, koji služi kao konfiguracioni fajl i koji sadrži odgovore sa komandno-kontrolnog servera. Fajl koristi program RansomNote.exe koga TrumpLocker izvlači iz glavnog instalera (TrumpLocker.exe) i koga ostavlja na desktopu.

Posle ovoga, ransomware izvršava komandu kojom briše lokalne shadow volume kopije, zbog čega je oporavak originalnih verzija fajlova nemoguć.

Sledeće što će ransomware uraditi je zamena pozadine desktopa slikom koju ransomware preuzima sa određenog Imgur URL-a.

Na kraju, pokreće se fajl RansomNote.exe, koga je ransomware ostavio prethodno na desktopu. Žrtva će tada videti sliku Donalda Trampa i tekst "YOU ARE HACKED!!"

Ova slika se neće dugo zadržati na ekranu. Žrtva će ubrzo videti novi prozor u kome se prikazuju informacije o plaćanju otkupnine. Još jedan znak da su TrumpLocker i VenusLocker povezani je to što su ova dva prozora skoro identični.

TrumpLocker će se pobrinuti za slučaj ako žrtva pokuša da se otarasi ovog prozora restartovanjem računara, da se RansomNote.exe pokrene posle ponovnog pokretanja sistema.

A kako izgleda napad ransomwarea TrumpLocker možete pogledati u videu koji je na svom kanalu objavio srpski istraživač CyberSecurity GrujaRS.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a