Ransomware Dharma koristi legitimini antivirusni alat da žrtve ne primete šifrovanje fajlova

Opisi virusa, 10.05.2019, 10:00 AM

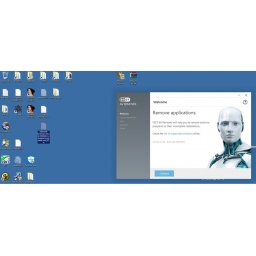

Novi Dharma ransomware koristi instalaciju programa ESET AV Remover da bi sakrio od žrtava ono što se dešava u pozadini - šifrovanje njihovih fajlova.

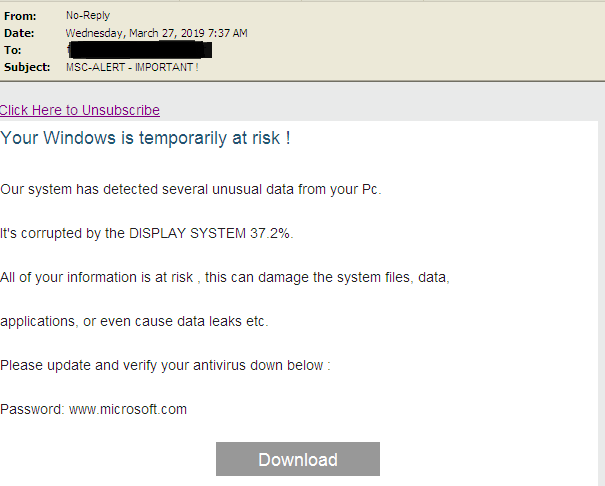

Napadači isporučuju ransomware na računare svojih ciljeva pomoću spam emailova. Ove email poruke podstiču žrtve da preuzmu fajl klikom na link za preuzimanje. Kada kliknu na link za preuzimanje, od žrtava se traži lozinka koja se nalazi u emailu.

Žrtve na taj način preuzimaju Dharma dropper, koji je upakovan u arhivu zaštićenu lozinkom nazvanu Defender.exe, hostovanu na hakovanom serveru.

ESET AV Remover instaler će automatski biti pokrenut nakon otvaranja arhive, privlačeći pažnju žrtve dok Dharma ransomware šifruje sadržaj hard diska u pozadini. Šifrovanim fajlovima dodaje se ETH ekstenzija.

Email adresa preko koje žrtve mogu kontaktirati napadače je [email protected].

Istraživači kompanije Trend Micro koji su analizirali ransomware kažu da će on šifrovati fajlove čak i ako se instalacija alata ne pokrene, i da se ESET-ov alat može instalirati čak i ako se ransomware ne pokrene. Čini se da je proces instalacije uključen samo da bi bi usmerio pažnju korisnika na drugu stranu, da ne primete da se u pozadini dešava nešto loše sa njihovim fajlovima.

ESET AV Remover je legitiman softver koji je potpisan validnim ESET digitalnim potpisom 22. juna 2017.

Iz ESET-a kažu da je ovo dobro poznata praksa da se malver isporučuje u paketu sa legitimnim aplikacijama. “U konkretnom slučaju, korišćen je zvanični i nemodifikovani ESET AV Remover. Međutim, na ovaj način se može koristiti bilo koja druga aplikacija.”

"U konkretnom slučaju koji je opisao Trend Micro, ransomware se pokreće odmah nakon naše aplikacije za uklanjanje, ali Remover ima dijalog i čeka interakciju korisnika, tako da nema šanse da uklonite bilo koje antivirusno rešenje pre nego što se u potpunosti pokrene ransomware", kažu iz ESET-a.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a