Ransomware Locker mirovao na zaraženim računarima do 25. maja kada je počeo da šifruje fajlove

Opisi virusa, 29.05.2015, 01:30 AM

Novi ransomware nazvan Locker nakon infekcije računara nalazio se u stanju mirovanja, da bi se aktivirao u trenutku koji su definisali napadači.

Ovakav pristup je novina kada je reč o ovoj vrsti malvera. Nije jasno zbog čega su napadači odložili šifrovanje fajlova na zaraženim računarima.

Jedno od mogućih objašnjenja je da je ransomware distribuiran pre nego što je postavljena infrastruktura za čuvanje ključeva za dešifrovanje fajlova i njihovo isporučivanje žrtvama koje su platile otkup.

Na ovaj način, kriminalci otežavaju da se sazna kada je i kako došlo do infekcije, a do nje može doći preko spam emailova koji vode do malicioznih web sajtova na kojima se nalazi Locker ili u drive-by napadima koji se oslanjaju na maliciozno oglašavanje i kompromitovane web sajtove.

Šifrovanje fajlova na računarima zaraženim ransomwareom Locker počelo je 25. maja u ponoć, po lokalnom vremenu.

Za razliku od drugih sličnih pretnji, Locker ne menja ekstenzije šiforvanih fajlova. Zbog toga je jedini način da se utvrdi da li je fajl šifrovan da se pokuša otvaranje fajla, kada će u slučaju da je fajl šifrovan, korisnik biti obavešten da je fajl oštećen ili da neupotrebljiv.

Pošto šifruje fajlove, Locker briše kopije koje pravi Windows Shadow Copy servis, ali samo na C:\. To ukazuje da napadači ciljaju na najvažnije podatke s obzirom da je uobičajena praksa korisnika da važne fajlove čuvaju na sistemskom disku.

To takođe znači da se fajlovi na svim drugim particijama mogu povratiti. Osim toga, brisanje shadow volume kopija nije uvek uspešno i podaci mogu biti vraćeni uz pomoć specijalnog softvera.

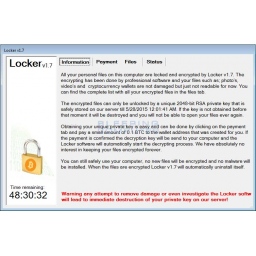

Posle šifrovanja podataka, a to su uglavnom dokumenti i slike, prikazuje se interfejs malvera Locker. Pored naziva malvera nalazi se i broj verzije malvera koji je izabran nasumično. Tako se mogu videti verzije malvera Locker v1.7, Locker v3.5.3, Locker V2.16 i Locker V5.52. Oznaka verzije izgleda da nema bilo kakav značaj. Locker prikazuje upustvo o tome kako platiti otkup, koja je jedinstvena bitcoin adresa na koju treba poslati 0,1 bitcoina (24 dolara) u zamenu za ključ za dešifrovanje koji se čuva na serveru sakrivenom na Tor anonimnoj mreži, zatim, spisak šifrovanih fajlova i stranicu na kojoj korisnik može proveriti status uplate.

Ransomware takođe prikazuje zastrašujuće upozorenje na dnu interfejsa da svaki pokupaj otklanjanja štete ili ispitivanja softvera Locker će dovesti do uništavanja ključa za dešifrovanje fajlova na serveru. Ipak, razloga za brigu nema, jer je ovo samo pokušaj kriminalaca da zastraše žrtve.

Krajnji rok za plaćanje bio je 28 maj. U obaveštenju o otkupu se tvrdi da će ključevi za dešifrovanje posle ovog datuma biti uništeni, što znači da podatke više nije moguće vratiti u prvobitno stanje.

Oni koji se odluče za plaćanje, što bi trebalo izbeći ako je moguće, posle plaćanja mogu da preuzmu ključ za dešifrovanje i automatski dešifruju svoje fajlove.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a