Ransomware Petya se vratio kao ransomware GoldenEye

Opisi virusa, 08.12.2016, 11:30 AM

Combo ransomware Petya-Misha se vratio sa novom verzijom i sa novim imenom - GoldenEye Ransomware.

Novi ransomware je skoro identičan prethodnim verzijama ransomwarea Petya i Misha.

On se trenutno širi preko spam emailova, i kako izgleda, za sada cilja samo korisnike sa nemačkog govornog područja.

Emailovi su na nemačkom i u njima su dva priloga, jedan PDF fajl i jedna Excel tabela. PDF fajl je lažna biografija, očigledno namenjena kadrovskim službama koja treba da uveri primaoca emaila da je email legitiman.

Excel fajl je installer za ransomware GoldenEye koji sadrži maliciozni macro koji instalira ransomware.

Nazivi Excel fajlova nisu isti u svim spam emailovima.

Kada potencijalna žrtva klikne na dugme Enable Content, započeće proces instalacije GoldenEye ransomwarea.

Način rada novog ransomwarea je nešto drugačiji od onoga kako su Petya i Misha funkcionisali. U infekcijama Petya/Misha ransomwareom, ako Petya nije mogao da dobije administratorska prava da bi izmenio MBR, u akciju bi stupao Misha koji bi šifrovao fajlove. GoldenEye najpre šifruje fajlove na računaru a zatim pokušava da instalira MBR bootkit da bi šifrovao MFT diska.

GoldenEye šifruje fajlove kao i svaki drugi ransomware, i svakom šifrovanom fajlu dodaje ekstenziju koja se sastoji od osam nasumično izabranih karaktera.

GoldenEye menja i MBR (Master Boot Record) hard diska svojim boot loaderom.

Kada se to završi, ransomware pokazuje poruku o otkupnini. Naziv tog .txt fajla je YOUR_FILES_ARE_ENCRYPTED.TXT.

To je ono što radi Misha, deo Petya-Misha combo ransomwarea. Misha, dakle, šifruje fajlove, a Petya zaključava hard disk.

Kada prikaže poruku o otkupnini, u akciju stupa Petya. Ovo se dešava kada ransomware restartuje računar posle čega započinje šifrovanje MFT (Master File Table) hard diska, što će u potpunosti onemogućiti pristup bilo kom fajlu sa hard diska.

Proces enkripcije MFT je maskiran lažnim chkdsk ekranom.

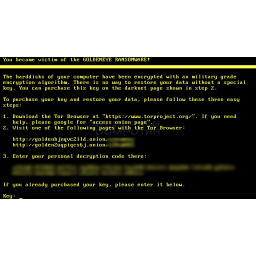

Po završetku tog procesa, vide se mnogo očiglednije promene u odnosu na ranije infekcije Petya-Misha ransomwareima. Jedna od njih je novi ekran sa obaveštenjem o infekciji.

Ranije je Petya prikazivao crveni tekst, koji je promenjen u zeleni kada je dodat Misha. Sada je tekst žute boje.

Korisnici koji žele da vrate fajlove moraju da plate 1,33284506 bitcoina, što je oko 1000 dolara.

Iako se GoldenEye predstavlja kao potpuno novi ransomware, njegov način rada, poruka o otkupnini ali i ostalo govore da je reč o malo izmenjenoj kombinaciji Petya-Misha ransomwarea.

Petya se prvi put pojavio u martu 2016., a njegova prva verzija je samo šifrovala MBR i MFT. Zbog toga što je to dovodilo do grešaka koje su zaustavljale proces enkripcije i zato što je zahtevalo administratorske privilegije da bi se proces odvijao kako treba, u maju je autor ransomwarea dodao komponentu Misha za šifrovanje fajlova, koji šifruje fajlove na "klasičan" način, u slučaju ako Petya zakaže.

Iza ovih ransomwarea stoji sajber kriminalac Janus, koji je do oktobra ove godine na svom sajtu Janus Cybercrime nudio Petya i Misha ransomwaree u kombinaciji kao RaaS (Ransomware as a Service).

Janus je poznat i po tome što je u julu ove godine sabotirao jednog od svojih konkrenata tako što je objavio ključeve za dešifrovanje za ransomware Chimera.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a