Tor izlazni nod se koristi za širenje malvera OnionDuke

Opisi virusa, 17.11.2014, 23:11 PM

Otkriće Tor izlaznog noda koji je lociran u Rusiji i koji je konstantno dodavao maliciozni kod svim izvršnim fajlovima koje su preuzimali korisnici, a koje je krajem oktobra objavio istraživač iz firme Leviathan Security Džoš Pits zainteresovalo je stručnjake finske kompanije F-Secure.

Istražujući o čemu je reč, u F-Secure su otkrili da je malver povezan sa počiniocima APT (Advanced persistent threat) napada u kome je korišćen backdoor MiniDuke.

Međutim, malver koji je u ovom slučaju korišćen nije verzija malvera MiniDuke, zaključili su finski istraživači. Ovde je u pitanju posebna familija malvera koji je nazvan OnionDuke.

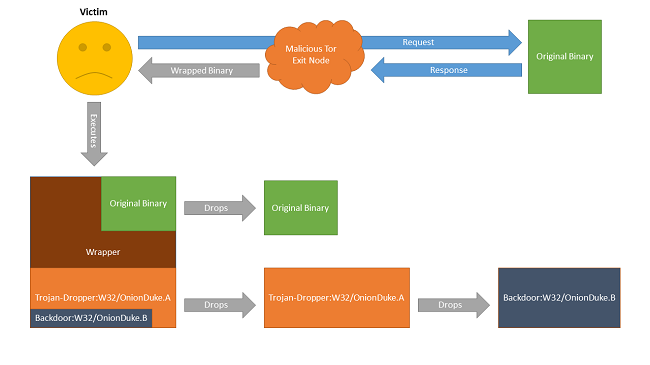

“Kada korisnik pokuša da prezume izvršni fajl preko malicioznog Tor izlaznog noda, ono što korisnici ustvari dobijaju je “omotač” sa originalnim izvršnim fajlom i drugim, malicioznim izvršnim fajlom”, kažu istraživači. Na ovaj način napadač može da zaobiđe bilo kakvu proveru ispravnosti koju originalni fajl može sadržati.

Kada se pokrene preuzeti binarni fajl, izvršava se i originalni izvršni fajl i ovaj drugi, koji je ustvari malver dropper. To neće izazvati nikakvu sumnju kod žrtve.

Malver zatim pokušava da se poveže sa serverima za komandu i kontrolu (C&C) koji su hardkodovani u konfiguracionom fajlu. Svih pet C&C domena su legitimni, ali kompromitovani. Ako se malver poveže sa C&C serverom, on preuzima dodatne maliciozne komponente na zaraženi računar.

Ono za čim tragaju napadači na zaraženom računaru su korisnička imena i lozinke, informacije o sistemu i softveru itd.

Ono što je istraživače navelo da dovedu u vezu APT grupu koja je koristila MiniDuke sa ovim malverom je činjenica da jedna od komponenti kontaktira domen koji je 2011. godine registrovao neko ko je registrovao druge domene koje je od tada koristio MiniDuke kao C&C servere.

U F-Secure veruju da su oni koji stoje iza distribucije malvera OnionDuke inficirali preuzimane izvršne fajlove najmanje od kraja oktobra prošle godine.Od februara ove godine, OnionDuke se ne širi samo na ovaj način već i infekcijom izvršnih fajlova u .torrent fajlovima koji sadrže piratski softver.

Na osnovu prikupljenih dokaza, istraživači finske kompanije veruju da je familija malvera OnionDuke znatno starija i da su ovoj verziji prethodile najmanje tri verzije malvera.

Osim u napadima na korisnike Tora, OnionDuke je takođe korišćen u ciljanim napadima na evropske državne institucije.

Istraživači smatraju da ova APT grupa organizuje manje sajber napade protiv običnih korisnika interneta, verovatno sa ciljem da se zaradi nešto novca u pauzama između kampanja sajber špijunaže.

“Dok vam korišćenje Tora može pomoći da ostanete anonimni, istovremeno to je crtanje velike mete na vašim leđima", kažu iz F-Secure. Preuzimanje binarnih fajlova preko Tora bez enkripcije nikada nije dobra ideja zato što nikada ne znate ko je iza izlaznog noda i kakvi su njegovi motivi. Iz finske kompanije savetuju korišćenje VPN-a koji će šifrovati vašu vezu celim putem kroz Tor mrežu.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a