Trojanac koristi TeamViewer da bi inficirani računar pretvorio u proxy

Opisi virusa, 27.05.2016, 07:00 AM

Maliciozni programi koji primenjuju popularni program TeamViewer da bi dobili neovlašćeni pristup inficiranom računaru nisu novost. Međutim, malver koga su otkrili istraživači ruske kompanije Doctor Web zajedno sa kolegama iz Yandexa je izuzetak jer on koristi TeamViewer za nešto potpuno drugačije.

Istraživači iz kompanija Doctor Web i Yandex početkom ovog meseca otkrili su backdoor trojanca koji je nazvan BackDoor.TeamViewer.49.

Za širenje malvera BackDoor.TeamViewer.49 kriminalci koriste jedan drugi maliciozni program, dropper, nazvan Trojan.MulDrop6.39120, koji se krije u ažuriranju za Flash Player.

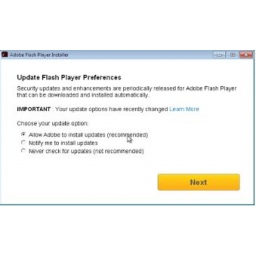

Kada korisnik pokrene izvršni fajl Trojan.MulDrop6.39120, instalira se Flash Player. U međuvremenu, on će na disku krišom sačuvati TeamViewer, BackDoor.TeamViewer.49 i konfiguracioni fajl. Tokom instalacije, prikazuje se legitimni prozor installera Flash Playera.

Ono što je ovde neobično je to što kriminalci ne koriste TeamViewer da bi dobili pristup inficiranom računaru.

Oni su fajl TeamViewera avicap32.dll zamenili malicioznom verzijom koja sadrži BackDoor.TeamViewer.49. S obzirom da TeamViewer automatski pokreće avicap32.dll u memoriji operativnog sistema, kriminalci treba samo da dodaju auto-run funkcije TeamVieweru i da sakriju ikonu aplikacije iz sistemska trake poslova Windowsa.

Kada kriminalci obave neophodne izmene i pokrenu TeamViewer, backdoor se preko šifrovanog kanala povezuje sa komandno-kontrolnim serverom čekajući instrukcije.

Istraživači Doctor Weba kažu da je glavna funkcija verzija backdoora koje su oni analizirali da funkcionišu kao web proxy, i da maskiraju pravu IP adresu kriminalaca.

“Iako ćemo ovo morati pažljivije da razmotrimo, pravi problem predstavlja instalacija malicioznog programa. Kada je sistem inficiran, kriminalci praktično mogu da urade sve sa tim sistemom”, rekao je portparol TeamViewera, koji je savetovao korisnike da zaštite svoje sisteme najbolje što mogu - adekvatnim antivirusom.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a