Windows računari u Evropi napadnuti novim ransomwareom, inficirani i računari u elektrani u Černobilju

Opisi virusa, 28.06.2017, 01:30 AM

Windows računari u Evropi su ovog trenutka napadnuti ransomwareom koji je izgleda sličan ransomwareu WannaCry. Stotine kompanija i organizacija su pogođene ovim novim talasom napada.

Iako se o tome spekulisalo, izgleda da nije u pitanju nova verzija ransomwarea WannaCry, već da je reč o novoj verziji ransomwarea Petya.

Windows računari u Evropi najteže su pogođeni ovim novim talasom napada, a to posebno važi za Ukrajinu u kojoj su državne institucije, centralna banka, kompanija Ukrenego koja snabdeva Ukrajinu električnom energijom, državna kompanija koja proizvodi avione, državni telekom, aerodrom u Kijevu i metro paralizovani zbog ovog napada.

Vesti o paralizovanim sistemima stižu i iz Velike Britanije, Holandije, Španije, Danske, Francuske, Italije, Poljske, SAD, Indije, Izraela, Belorusije i drugih zemalja. Danska transportna firma Maersk bila je prisiljena da obustavi rad svoja dva terminala u Roterdamu i još 15 terminala u drugim delovima sveta, a vest o tome potvrdila je sama kompanija na svom web sajtu. Lokalni mediji u Španiji izveštavaju da je ransomware napao brojne kompanije u ovoj zemlji, među kojima su i kompanije konglomerat Mondelez i velika advokatska firma DLA Piper. U Velikoj Briitaniji inficirani su računari marketing kompanije WPP, ali i mnogih drugih. Ni SAD nisu izbegle novi ransomware, a među prvim žrtvama je farmaceutski gigant Merck. U Francuskoj, kompanija Saint-Gobain, proizvođač građevinskih materijala, bila je primorana da prestane sa radom.

I ruski naftni gigant Rosneft priznao je da se dogodio incident, što dovodi u pitanje sumnje da je Rusija umešana u ovaj napad. Među žrtvama je i nuklearna elektrana u Černobilju, gde su svi Windows računari već ugašeni a inženjeri su prešli na manuelne sisteme za merenje radijacije.

U ovom trenutku, napad je nešto manjeg obima od napada ransomwarea WannaCry, ali su razmere napada ipak velike.

Kompanija Kaspersky Lab je saopštila da je napad do sada pogodio oko 2000 računara u oko desetak zemalja.

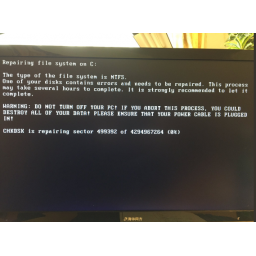

Prema tvrdnjama pojedinih istraživača, glavni krivac za napad je nova verzija ransomwarea Petya, koji se pojavio prošle godine. On šifruje MFT (Master File Tree) tabele za NTFS particije i prepisuje MBR (Master Boot Record) bootloaderom koji prikazuje obaveštenje o infekciji i otkupu i sprečava žrtve da pokrenu računare. Petya je opasniji od ransomwarea WannaCry jer ne samo da šifruje podatke, već preotima računare i sprečava ih da rade. Pojedini istraživači tvrde da se malver oslanja na ukradeni exploit američke Nacionalne bezbednosne agencije (NSA) ETERNALBLUE. Ovo su potvrdli Avira,a Emsisoft, Bitdefender, Symantec i druge kompanije i nezavisni istraživači. Oni kažu da bi kućni korisnici računara trebalo da budu bezbedni ako su instalirali sva ažuriranja za Windows. Međutim, ima naznaka da Petya ne koristi ETERNALBLUE, već drugi exploit ukraden od NSA, iako nema potvrde da je to tako.

Kako se Petya distribuira u ovom trenuku nije poznato. Postoje dve teorije - prema prvoj, Petya se širi preko spam emailova u formi Office dokumenata. Ovi dokumenti koriste CVE-2017-0199 Office RTF ranjivost za preuzimanje i pokretanje instalera ransomwarea, koji zatim izvršava SMS crva i širi se na nove računare u istoj mreži. Druga teorija je da se Petya širi preko malicioznog ažuriranja knjigovodstvenog softvera MEDOC koji je veoma popularana u Ukrajini.

Izveštaji iz različitih izvora govore da je Petya veoma virulentan, a neki i da je ransomware uspeo da zaključa stotine računara u istoj mreži za svega nekoliko minuta.

Međutim, analitiičari Kaspersky Laba se ne slažu sa tvrdnjama da iza napada stoji ransomware Petya. "Kaspersky Lab istražuje novi talas napada ransomwarea koji ciilja organizacije širom sveta. Naši preliminarni nalazi ukazuju na to da ovo nije verzija ransomwarea Petya kao što je izvešteno, već novi ransomware koji nikada ranije nije viđen", kažu iz Kaspersky Laba.

Ransomware od žrtava traži 300 dolara u bitcoinima. Do sada je nekoliko žrtava platilo otkup, pa su autori ransomwarea zaradili skoro 4900 dolara. To je značajna suma, jer je WannaCry ransomwareu bio potreban ceo dan da zaradi toliko.

WannaCry ransomware zaustavljen je "killswitch" mehanizmom, ali izgleda da to neće moći da se uradi sa ransomwareom Petya.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a