Internet crvi

Tekstovi o zaštiti, 06.12.2009, 23:17 PM

Za kompjuterske crve su svu čuli.

Crvi mogu biti klasifikovani prema metodi širenja koju koriste, na primer, kako isporučuju svoju kopiju novozaraženom kompjuteru, mogu biti klasifikovani iprema načinu instalacije, načinu pokretanja i najzad, prema osobinama uobičajenim za sve štetne programe: polimorfizam, nevidljivost itd.

Mnogi crvi napravljeni da bi prouzrokovali značajnu štetu koriste više od jedne metode za širenje kao i više od jednog načina infekcije. Metode su sledeće:

-

Email crvi

-

Crvi kratkih poruka (ICQ, MSN...)

-

Tipični internet crvi

-

IRC crvi

-

'File-sharing' mrežni crvi

Email crvi

Email crvi se šire preko zaraženih email poruka. Crv može biti u obliku atačmenta ili pak, email može sadržati link ka zaraženom sajtu. Kako god, u oba slučaja, email je transportno sredstvo.

U prvom slučaju crv će biti aktiviran kada korisnik klikne na atačment. U drugom slučaju crv će biti aktiviran kada korisnik klikne na link koji vodi ka zaraženom sajtu.

Email crvi inače koriste jedan od sledećih metoda za širenje:

-

Direktna konekcija ka SMTP serverima korišćenjem SMTP API biblioteke kodirane unutar crva

-

MS Outlook servise

-

Windows MAPI funkcije

Email crvi sakupljaju email adrese sa zaraženog računara kako bi se kasnije širili. Za to koriste jednu od sledećih tehnika:

-

Skeniranje MS Outlook adresara

-

Skeniranje WAB baze podataka (adresa)

-

Skeniranje fajlova sa odgovarajućim ekstenzijama u potrazi za nizom tekstualnih podataka nalik email adresama

-

Slanje svojih kopija na sve email adrese iz korisnikovog poštanskog sandučeta (crvi čak mogu da "odgovore" na neotvorene mail-ove u inbox-u)

Dok se ove tehnike smatraju uobičajenim, neki crvi čak konstruišu nove adrese zasnovane na listi mogućih imena kombinovanih sa uobičajenim imenima domena.

Kratke poruke (ICQ i MSN) crvi

Ovi crvi imaju jedan metod širenja. Oni se šire korišćenjem aplikacija za slanje kratkih poruka, šaljući linkove ka zaraženim sajtovima svima na određenoj listi kontakata. Jedina razilka između ovih crva i email crva koji šalju linkove je medij izabran za slanje linkova - ovi koriste messengere.

Tipični internet crvi

Tvorci virusa koriste drugačije tehnike za distribuciju kompjuterskih crva, uključujući:

-

Kopiranje crva na mrežne resurse

-

Iskorišćavanje ranjivosti operativnog sistema radi ulaska u kompjuter i/ili mreže

-

Ulaženje u javne mreže

-

Piggybacking: korišćenje drugog štetnog programa kao nosioca crva.

U prvom slučaju, crv locira udaljene kompjutere i kopira se u direktorijume koji su otvoreni za sharing funkcije čitanja i pisanja. Ovi mrežni crvi pretražuju sve dostupne mrežne resurse koristeći lokalni operativni sistem i/ili pretražuju internet tražeći ranjive kompjutere. Oni će pokušati da se konektuju na ovakve kompjutere i ostvare potpun pristup njima.

U drugom slučaju, crvi pretražuju internet u potrazi za kompjuterima koji nemaju instalirane zakrpe, primera radi, ima operativnih sistema sa opasnim ranjivostima koji su još i otvoreni za iskorišćavanje. Crv šalje paket podataka ili zahteva koji iskorišćavaju propust i instaliraju ili celo telo crva ili deo izvornog koda crva koji raspolaže download funkcijom. Ako je samo deo koda instaliran onda crv pokreće download funkciju i preuzima ostatak crva. U svakom slučaju, jednom kada je crv instaliran, on će izvršiti svoj kod i ciklus se nastavlja.

Crvi koji koriste propuste na Web ili FTP serverima potpadaju u odvojene kategorije. Infekcija je proces u dva koraka. Ovi crvi najpre ulaze u fajlove koje server servira, kao što su statične web strane. Onda crvi čekaju da klijent pristupi zaraženim fajlovima i napadaju određeni kompjuter. Ovako zaraženi kompjuteri se tada koriste kao podloga za buduće napade.

Neki pisci virusa koriste crve ili Trojance kako bi širili nove crve. Oni najpre identifikuju Trojance ili crve koji imaju instalirane backdoor-ove na zaraženim kompjuterima. U većini slučajeva ovo omogućava onom ko upravlja procesom da šalje komande zaraženom kompjuteru: takvim zombi uređajima koji imaju instaliran backdoor može se narediti da preuzmu (download-uju) i izvrše fajlove - u ovom slučaju kopije novog crva.

Mnogi crvi koriste kombinaciju dve ili više metoda za širenje, u nastojanju da što uspešnije uđu u kompjutere koje će onda zaraziti.

IRC crvi

Meta ovih crva su kanali za četovanje (chat). IRC crvi takođe koriste metode širenja koje su nabrojane u tekstu iznad - slanje linkova ka zaraženim sajtovima ili zaražene fajlove kontaktima pronađenim na zaraženom računaru. Slanje zaraženih fajlova je manje delotvorno utoliko što primalac mora da potvrdi prijem, sačuva fajl i otvori ga i tek time omogući crvu ulazak u ciljani kompjuter.

File-sharing mreže ili P2P crvi

P2P crvi se kopiraju u direktorijume koje korisnik deli sa drugima (shared folder), obično smeštene na računar korisnika. Onda kada crv smesti svoju kopiju pod, naizgled, bezopasnim imenom u direktorijum čiji se sadržaj deli sa drugima, P2P mreža je "osvojena": mreža obaveštava druge korisnike o novim resursima i obezbeđuje infrastrukturu za preuzimanje (download) i izvršenje zaraženog fajla.

Složeniji P2P crvi oponašaju mrežni protokol određenih 'file-sharing' mreža: oni potvrdno odgovaraju na sve zahteve i nude svoju kopiju kao traženi fajl.

Članak preuzet sa www.viruslist.com

Izdvojeno

Pinterest preplavljen lažnim rasprodajama i prevarama

Onlajn prevare povezane sa lažnim prodajama i ekstremnim popustima godinama su uglavnom bile vezane za platforme poput Facebooka, Instagrama i TikTok... Dalje

ClickFix napadi: kada žrtva pomaže napadaču

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih... Dalje

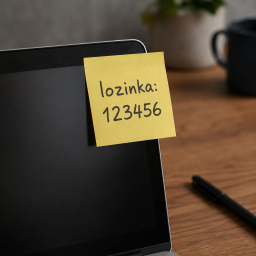

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a