Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Tekstovi o zaštiti, 01.04.2026, 11:30 AM

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-a za širenje malvera i krađu naloga.

Napadači se često predstavljaju kao legitimni razvojni timovi ili čak koriste kompromitovane naloge, kako bi ponude za „rani pristup” delovale uverljivo. Žrtve se navode da preuzmu test verzije ili se prijave preko lažnih veb sajtova, čime rizikuju gubitak naloga, ličnih i finansijskih podataka.

Napad obično počinje neformalnom porukom — korisnik dobija poziv za testiranje nove igre ili “ograničen broj mesta” za rani pristup. Ton oponaša komunikaciju pravih programera, što smanjuje sumnju. U nekim slučajevima, napadači čak komuniciraju sa žrtvama nedeljama pre pokušaja prevare.

Kredibilitet grade kroz lažne Steam stranice, Discord servere sa botovima i kompromitovane naloge.

Ključni trenutak dolazi kada se od korisnika traži da preuzme fajl ili unese podatke.

Lažni test build obično dolazi kao ZIP ili instalacioni fajl, koji nakon pokretanja instalira malver.

U fišing scenarijima, korisnici unose kredencijale na lažnim stranicama, čime napadači dobijaju direktan pristup nalozima.

Infostealer malver zmože u sekundi izvući lozinke, sesije i tokene za autentifikaciju, omogućavajući pristup imejl nalozima, finansijskim podacima i kripto novčanicima. Kompromitovani nalozi zatim se koriste za dalje širenje napada.

Ova tehnika funkcioniše jer su testiranja i beta pristupi standard u gejming industriji. Napadači koriste očekivanja korisnika i hajp oko novih igara kako bi smanjili oprez.

U jednoj kampanji, napadači su se predstavljali kao programeri igre Sand, distribuirajući lažne pozivnice koje su vodile na fišing stranice koje imitiraju Steam. Pravi programeri su kasnije potvrdili da takav test ne postoji.

Sličan pristup viđen je i kod Battlefield 6, gde su lažne pozivnice kružile društvenim mrežama i forumima, vodeći korisnike ka sajtovima za krađu kredencijala.

Posebno zabrinjava slučaj igre Chemia, gde je test verzija distribuirana preko Steam-a sadržala infostealere i backdoor malver. Igra nije bila zvanično dostupna, već se pristup dobijao na zahtev.

Kako se zaštititi

Ne verujte neproverenim pozivima za testiranje. Izbegavajte preuzimanje fajlova iz poruka, ne unosite kredencijale na sumnjivim linkovima i proverite informacije na zvaničnim sajtovima programera. Legitimni timovi retko kontaktiraju pojedince direktno, pa su ovakve poruke jasan signal za oprez.

Izdvojeno

ClickFix napadi: kada žrtva pomaže napadaču

Savremeni sajber napadi sve manje zavise od sofisticiranih exploita i zero-day ranjivosti, a sve više od nečeg mnogo jednostavnijeg — ljudskih... Dalje

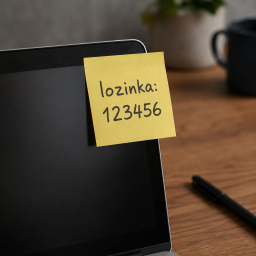

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Novi detalji o Predatoru: kako špijunski softver ostaje nevidljiv korisnicima iPhonea

Istraživači kompanije Kaspersky detaljno su proučili način rada špijunskog softvera Predator, koji razvija kompanija Intellexa sa Kipra. Umesto f... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a