Deaktivirana Twitter spam porno bot mreža

Društvene mreže, 19.07.2017, 10:30 AM

Istraživači iz Threat Research tima firme ZeroFOX otkrili su prošlog meseca pornografsku bot mrežu koju je Twitter ubrzo deaktivirao. Bot mreža se sastojala od 86262 bot naloga sa kojih je tokom šest meseci objavljeno 8,6 miliona tvitova kojima je pokušano da se privuku muškarci da posete porno sajtove, sajtove za upoznavanje i sajtove za preljubnike.

Istraživači kažu da je njihovo otkriće bilo jedinstveno jer je bot mreža bila aktivna u trenutku kad su je otkrili i da su retko imali priliku da steknu uvid u funkcionisanje ovakvih bot mreža, jer kad se otkriju, one obično više nisu aktivne.

Botnet je koristio ogromnu mrežu algoritamski generisanih Twitter naloga koji su korišćeni za distribuciju ULR-ova koji su usmeravali na porno sajtove.

Botnet se bavio žrtvama na dva načina - ili direktno, citiranjem jednog od tvitova žrtve ili ostavljanjem URL-a vidljivog u informacijama o profilu bot naloga ili u tvitu na vrhu. U oba slučaja zloupotrebljavani su servisi za skraćivanje linkova Twittera i Googlea.

Analiza uživo koju su sproveli istraživači pokazala je da je kampanja imala 30 miliona jedinstvenih klikova žrtava koje su kliknule na skraćene linkove u periodu od februara do juna ove godine.

Ovo otkriće povezano je sa otkrićem velike email spam bot mreže za koje je zaslužan bloger Brajan Krebs. U oba slučaja su korišćene slične taktike za dovođenje žrtava na istu mrežu pornografskih sajtova.

Ovi sajtovi su hostovani na pet domena. Dva domena su vlasništvo firme iz Kalifornije, Deniro Marketing, koja radi kao partner oglašivača i uzima proviziju od generisanog saobraćaja i registracija na pornografskim sajtovima. Deniro Marketing je odbio da da komentar u vezi ovog otkrića.

Ono što je jedinstveno za Twitter bot mreže je da one ne koriste preotete ili plaćene resurse kao druge bot mreže. Twitter bot mreže su besplatne, i umesto inboksova email naloga, spamuju naloge ne društvenim mrežama.

Istraživači kažu da su oni koji stoje iza ove bot mreže smislili brojne tehnike protiv detekcije koje, između ostalog, uključuju i stare Twitter naloge koji ometaju algoritme Twittera za borbu protiv prevara.

Kada žrtva klikne na link dolazi do niza preusmeravanja. Da bi se izbegla detekcija anti-spam servisaa, skraćeni goo.gl linkovi usmeravaju žrtvu na web sajt koji služi kao "rotator" da bi se identifikovali pravi korisnici.

Istraživači kažu da je ova spam kampanja verovatno imala centralni nalog za komandu i kontrolu, iako takav nalog nije identifikovan.

Cilj kampanje nije bio da se ljudi dovedu na web sajtove sa malveom, već da se korisnici Twittera prevare da daju svoj email ili broj telefona.

Izdvojeno

„Možeš da glasaš za mene?“: nova prevara na X-u

Nova talas prevara širi se na X-u (bivši Twitter), gde korisnici prijavljuju sumnjive direktne poruke koje dolaze od naloga koje poznaju ili prate. ... Dalje

Meta upozorava: lažni WhatsApp instalira špijunski softver

Korisnici WhatsApp-a ponovo su meta špijunskog softvera, ali ovoga puta napad ne koristi tehničke ranjivosti već lažnu verziju aplikacije. Prema n... Dalje

Šta LinkedIn zna o vama: platforma optužena za praćenje 6.000 ekstenzija pregledača

LinkedIn se suočava sa ozbiljnim optužbama nakon objave izveštaja BrowserGatea, koji tvrdi da platforma prati hiljade ekstenzija pregledača instal... Dalje

Reddit uvodi verifikaciju korisnika: borba protiv botova bez narušavanja anonimnosti

Direktor kompanije Reddit, Stiv Hafman, obratio se korisnicima nakon reakcija na najave o mogućem uvođenju provere identiteta korisnika. U novoj por... Dalje

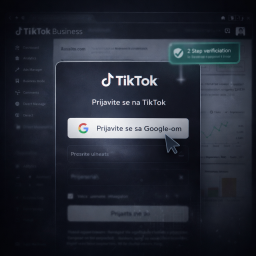

TikTok Business nalozi na meti fišing prevare koja zaobilazi 2FA

TikTok Business nalozi našli su se na meti nove fišing prevare koja koristi „protivnik u sredini“ (adversary-in-the-middle, AiTM) tehnik... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a