Adware Gmobi inficirao firmware 40 modela Android smart telefona

Mobilni telefoni, 21.03.2016, 01:00 AM

Stručnjaci ruskog proizvođača antivirusa Doctor Web otkrili su ovog meseca novi malver u firmwareu 40 popularnih smart telefona niže klase, kao i u nekoliko aplikacija koje su razvile poznate kompanije.

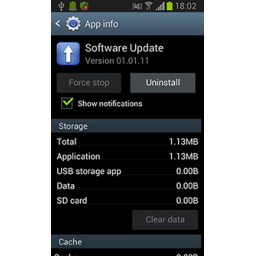

Trojanac koga su otkrili stručnjaci Doctor Weba nazvan je Android.Gmobi.1. On je dizajniran kao specijalizovani programski paket koji obično koriste proizvođači mobilnih uređaja ili programeri softvera da bi proširili funkcionalnost Android aplikacija.

Ovaj malver može da ažurira operativni sistem, prikuplja informacije, prikazuje obaveštenja, uključujući i ona koja su u vezi oglašavanja, i obavlja mobilna plaćanja.

Iako Android.Gmobi.1 možda ne izgleda kao pretnja, on ustvari funkcioniše kao tipičan adware, kažu u Doctor Webu.

Gmobi je pronađen na skoro 40 modela smart telefona. Pored toga, malver je kompromitovao aplikacije sa Google Play, kao što su Trend Micro Dr.Safety, Dr.Booster i Asus WebStorage. Ove kompanije su obaveštene o tome da su njihove aplikacije kompromitovane, i trenutno tragaju za mogućim rešenjima ovog problema. U međuvremenu su aplikacije TrendMicro Dr.Safety i TrendMicro Dr.Booster ažurirane i nisu opasne za korisnike Androida.

Glavni zadatak malvera Android.Gmobi.1 je prikupljanje poverljivih informacija koje malver šalje serveru. Recimo, verzije trojanca pronađene u aplikacijama kompanije Trend Micro obavljaju samo ove zadatke. Ali postoje i verzije malvera koje su sofisticiranije i koje kompromituju firmware mobilnih uređaja.

Svaki put kada je uređaj povezan sa internetom ili aktivan duže od jednog minuta, malver će početi da prikuplja informacije sa uređaja i da ih šalje svom komando-kontrolnom serveru. Te informacije, između ostalog, uključuju emailove korisnika, dostupnost roaminga, GPS koordinate, informacije na uređaju, geolokaciju korisnika, kao i informaciju o tome da li je Google Play aplikacija instalirana na uređaju.

Kada ove informacije dođu do servera, on odgovara komandama kojima ažurira bazu podataka informacijama o reklamama, dodaje prečice za reklame na početnom ekranu, prikazuje reklamno obaveštenje, prikazuje obaveštenje koje kada se dodirne pokreće aplikaciju, automatski preuzima i instalira APK fajlove, ali samo ako trojanac ima neophodne privilegije.

Gmobi može da prikazuje reklame u statusnoj traci, preko dijaloga, interaktivnih dijaloga, preko drugih aplikacija, preko ekrana kada nijedna aplikacija ne radi, ili pokretanjem browsera ili Google Playa da bi prikazao određenu stranicu.

S obzirom da je malver u firmwareu uređaja, njegovo uklanjanje sa uređaja uz pomoć antivirusa ili deinstaliranjem firmwarea može da promeni normalno ponašanje operativnog sistema. Zbog toga korisnici moraju da sačekaju da proizvođači uređaja objave ažuriranje za firmware koje ne sadrži trojanca.

Doctor Web nije objavio spisak modela smart telefona na kojima je detektovan Gmobi, ali je poznato da je Micromax AQ5001 jedan od njih.

Izdvojeno

Google zakrpio zero-day ranjivost u Qualcomm komponenti korišćenu u ciljanim napadima

Google je objavio martovsko bezbednosno ažuriranje za Android, kojim je zakrpljeno ukupno 129 ranjivosti, uključujući zero-day propust CVE-2026-213... Dalje

Oblivion: novi Android malver se širi kroz lažno sistemsko ažuriranje

Istraživači iz kompanije Certo otkrili su Android trojanca pod nazivom Oblivion, koji se javno prodaje sajber kriminalcima za mesečnu pretplatu od ... Dalje

ZeroDayRAT: novi malver za špijuniranje i krađu kriptovaluta na Android i iOS uređajima

Nova mobilna špijunska platforma pod nazivom ZeroDayRAT promoviše se na Telegram kanalima kao pretplatnička Malware-as-a-Service (MaaS) usluga koja... Dalje

PromptSpy: novi Android malver koristi Gemini AI

Istraživači iz kompanije ESET identifikovali su novi Android malver pod nazivom PromptSpy, unapređenu verziju ranije otkrivenog VNCSpy malvera, koj... Dalje

ZeroDayRAT: novi mobilni špijunski malver cilja Android i iOS

Nova mobilna špijunska operacija pod nazivom ZeroDayRAT je pretnja koja cilja i Android i iOS uređaje, omogućavajući napadačima trajni pristup ko... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a