Android malver Loapi može da uništi vaš telefon

Mobilni telefoni, 19.12.2017, 10:00 AM

Danas je lako inficirati telefon preuzimanjem malicioznih aplikacija, čak i ako se držite Googleove prodavnice Play. Situacija postaje još gora ako aplikacije preuzimate iz drugih prodavnica koje su često preplavljene lažnim aplikacijama, imaju ograničene sigurnosne provere itd. Međutim, prodavnice aplikacija nisu jedino sredstvo za širenje malicioznih aplikacija koje ciljaju Android OS - u tom cilju, sajber kriminalci koriste i reklamne i SMS spam kampanje, ali i druge tehnike.

Stručnjaci iz kompanije Kaspersky Lab upozorili su na malver nazvan Loapi koji može da uništi telefon ako se ne ukloni sa uređaja. Ovaj kompleksni modularni malver preuzima majner za kripto valutu Monero koji pregrejava i preopterećuje telefon, može da izduje bateriju, deformiše poklopac telefona ili da prouzrokuje nešto još gore.

Loapi je malver koji je potekao od malvera Podec koji je otkriven 2015. godine. Tada su kriminalci koristili Podec da zaobiđu AoC (Advice of Charge) i CAPTCHA da bi pretplatili žrtve na premijum SMS servise.

Osim za majning Monera, Loapi instalira proxy, ubacuje oglase među obaveštenja, ubacuje oglase u druge aplikacije, otvara URL-ove u browsere, koje takođe koristi za prikazivanje oglasa, preuzima i instalira druge aplikacije, pokreće DDoS napade, utiče na SMS funkciju telefona itd. Tako svestran Android malver ne viđa se često.

Loapi se trenutno širi preko reklamnih kampanja. Maliciozni fajlovi se preuzimaju kada se korisnik preusmeri na maliciozni web sajt napadača. Istraživači Kaspersky Laba pronašli su više od 20 takvih sajtova. Loapi je uglavnom maskiran u mobilne antiviruse ili pornografske aplikacije.

Malver koristi klasičnu taktiku uznemiravanja korisnika prikazivanjem iskačućih prozora sve dok korisnik ne uradi ono što malver želi. Tako Loapi dobija administratorske dozvole i primorava korisnika da ukloni pravi antivirus sa telefona.

Kada dobije administratorske privilegije, maliciozna aplikacija ili sakriva svoju ikonu u meniju ili simulira različite antivirusne aktivnosti, zavisno od vrste aplikacije u koju je malver maskiran.

Loapi se agresivno bori protiv svakog pokušaja ukidanja dozvola za upravljanje uređajem. Ako korisnik pokuša da mu ukine ove dozvole, maliciozna aplikacija zaključava ekran i zatvara prozor za podešavanja.

Osim ove tehnike koja je standardna, Loapi koristi još jednu zanimljivu taktiku - dobija od svog komandno-kontrolnog servera spisak aplikacija koje predstavljaju opasnost. Malver koristi ovu listu da bi nadgledao instalaciju i pokretanje ovih opasnih aplikacija. Ako je neka takva aplikacija instalirana ili pokrenuta, malver prikazuje lažnu poruku tvrdeći da je otkrio neki malver i naravno, traži od korisnika da ukloni aplikaciju. Poruka se pojavljuje neprestano, tako da iako korisnik odbije ovu ponudu, poruka se pojavljuje opet i opet sve dok se korisnik najzad ne saglasi i obriše spornu aplikaciju.

Korisnici moraju da pokrenu uređaje u Safe Modeu da bi uklonili malver. Procedura pokretanja u Safe Modeu se razlikuje od modela do modela telefona.

"Loapi je zanimljiv predstavnik iz sveta zlonamernih Android aplikacija. Autori su primenili gotovo čitav spektar tehnika za napade na uređaje: trojanac može da pretplati korisnike na usluge koje se plaćaju, da šalje SMS poruke bilo kom broju, da generiše saobraćaj i zarađuje od prikazivanja reklama, da koristiti računarsku moć uređaja za majning kriptovaluta, kao i da obavlja razne zadatke na internetu u ime korisnika odnosno uređaja. Jedino što nedostaje je špijunaža korisnika, ali modularna arhitektura ovog trojanca znači da je moguće dodati ovu vrstu funkcionalnosti u svako doba", kažu istraživači Kaspersky Laba.

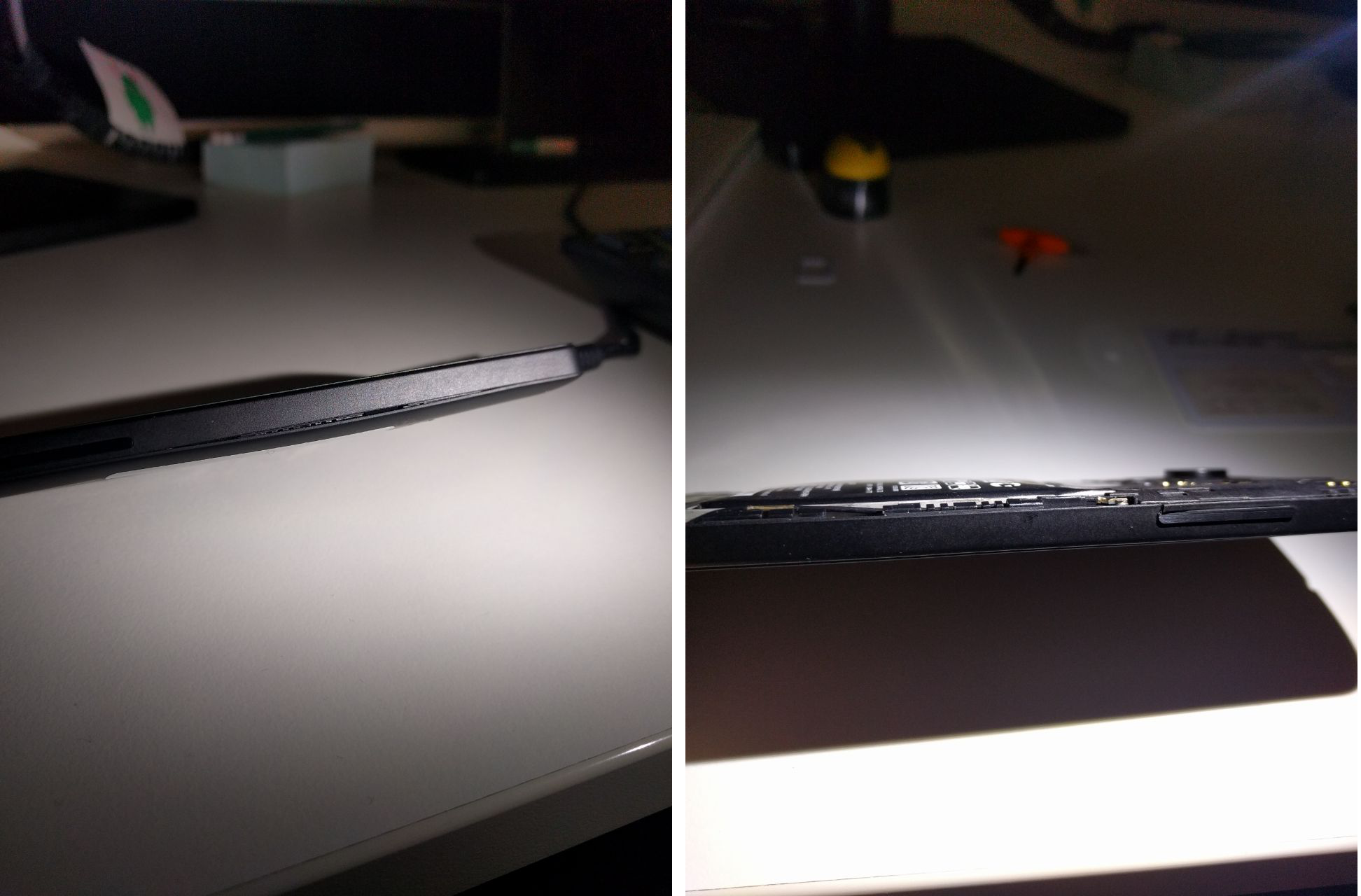

Oni su u sklopu analize malvera instalirali malicioznu aplikaciju na test uređaju i objavili slike koje pokazuju šta se dogodilo sa uređajem posle samo dva dana.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a