Android trojanac TrickMo krade PIN-ove pomoću lažnih zaključanih ekrana

Mobilni telefoni, 15.10.2024, 10:30 AM

Istraživači bezbednosti kompanije Zimperium otkrili su čak 40 novih varijanti Android bankarskog trojanca TrickMo, povezanih sa 16 droppera i 22 različite komandne i kontrolne (C2) infrastrukture, sa novim funkcijama dizajniranim za krađu Android PIN-ova.

TrickMo je prvi put primećen 2020. godine, ali se smatra da je korišćen u napadima na korisnike Androida najmanje od septembra 2019. godine.

Nove verzije malvera TrickMo mogu da presreću jednokratne lozinke (OTP), snimaju ekran, eksfiltriraju podatke, omoguće napadačima daljinsko upravljanje i još mnogo toga. Trojanac može da zloupotrebi moćnu dozvolu Usluge pristupačnosti (Accessibility Service) da sebi dodeli dodatne dozvole i automatski odobri upite po potrebi.

S obzirom da je reč o bankarskom trojancu, on sajber kriminalcima omogućava preklapanja ekrana phishing ekranom za prijavu raznih banaka i finansijskih institucija i krađu podataka za prijavu i potom neovlašćene transakcije.

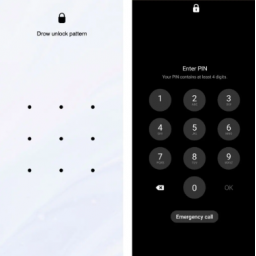

Analitičari Zimperiuma koji su analizirali ove nove varijante malvera primetili su ekran za otključavanje koji oponaša pravi Android ekran za otključavanje, čija je svrha da ukrade korisnikov šablon za otključavanje ili PIN.

„Obmanjujući korisnički interfejs je HTML stranica hostovana na spoljnom veb sajtu i prikazuje se u režimu celog ekrana na uređaju, zbog čega izgleda kao pravi ekran“, objašnjava Zimperium. „Kada korisnik unese svoj šablon za otključavanje ili PIN, stranica prenosi snimljeni PIN ili detalje šablona, zajedno sa jedinstvenim identifikatorom uređaja (Android ID) u PHP skripti.“

Krađa PIN-a omogućava napadačima da otključaju uređaj kada se pretpostavlja da je bez nadzora, verovatno u kasnim satima, kako bi izvršili prevaru.

Zbog neadekvatno obezbeđene C2 infrastrukture, Zimperium je uspeo da dođe do podatka da je najmanje 13.000 žrtava pogođeno ovim malverom. Većina žrtava je iz Kanade, zatim Ujedinjenih Arapskih Emirata, Turske i Nemačke. Ali ovo su podaci sa svega nekoliko C2 servera, tako da je ukupan broj žrtava verovatno mnogo veći.

Pored toga, istraživači kažu da je opseg delovanja TrickMoa dovoljno širok da obuhvati i aplikacije i naloge koji nisu povezani za bankama, uključujući VPN, platforme za striming, platforme za e-trgovinu, društvene mreže i poslovne platforme.

TrickMo se trenutno širi putem phishinga. Zato izbegavajte preuzimanje APK-ova sa URL-ova poslatih putem SMS-a ili direktnih poruka od ljudi koje ne poznajete.

Google Play Protect blokira poznate varijante malvera TrickMo, tako da treba proveriti da li je ova zaštita aktivna na uređaju što bi moglo biti ključno u odbrani od ovog malvera.

Foto: Zimperium

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a