Bankarski trojanac za Android Faketoken sada cilja i aplikacije koje traže podatke o platnim karticama

Mobilni telefoni, 18.08.2017, 11:00 AM

Mobilni bankarski trojanac Faketoken koji od nedavno može da krade osetjive podatke i da zaključava fajlove korisnika, sada je izmenjen tako da može da krade lozinke iz Ubera i drugih sličnih aplikacija.

Stručnjaci kompanije Kaspersky Lab otkrili su novu verziju Faketokena koja može da detektuje i snima razgovore koji se obavljaju sa inficiranim uređajem i da prekriva aplikacije za rezervaciju taksija ili hotelskog smeštaja da bi ukrao informacije o bankovnim računima korisnika.

Nova verzija malvera Faketoken.q se širi preko SMS poruka kojima se korisnici podstiču da preuzmu sliku iako preuzimanjem tog fajla ustvari preuzimaju malver.

Kada se preuzme, malver instalira neophodne module i glavni payload. Malver sakriva svoju ikonu i počinje da nadzire sve što se dešava na uređaju - od poziva do pokrenutih aplikacija.

Malver snima razgovore, bez obzira da li su u pitanju dolazni ili odlazni pozivi, i te snimke šalje serveru napadača.

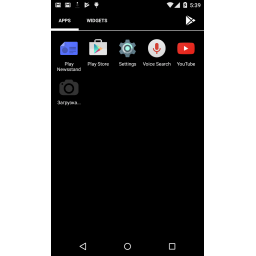

Faketoken.q proverava i koje aplikacije vlasnik smart telefona koristi, i kada detektuje pokretanje neke od tih aplikacija čiji interfejs može da simulira, trojanac prekriva aplikaciju lažnim korisničkim interfejsom. Da bi to uradio, trojanac koristi standardnu Android funkciju koju koriste mnoge legitimne aplikacije, kao što je Facebook Messenger, da bi prikazao svoj lažni korisnički interfejs preko drugih aplikacija.

Lažni korisnički interfejs zahteva od žrtve da unese podatke o platnoj kartici, uključujući i verifikacioni kod banke, što napadači mogu iskoristiti da bi obavili neovlašćene transakcije.

Faketoken.q može da prekrije veliki broj mobilnih aplikacija banaka kao i Android Pay, Google Play Store, aplikacije za rezervisanje letova, hotelskih soba i taksija i plaćanje karata.

Malver krade SMS poruke sa kodom koji banka šalje korisniku za autorizaciju transakcije i prosleđuje SMS kod komandno-kontrolnom serveru napadača.

Da bi ste se zaštitili od ovakih malvera, nemojte nikada preuzimati aplikacije preko linkova u porukama i emailovima ili iz nezvaničnih prodavnica aplikacija. Zbog ovog poslednjeg, u podešavanjima uređaja, u delu Security, isključite opciju "Unknown sources" da biste blokirali instalaciju aplikacija iz nepoznatih izvora. Takođe, proveravajte dozvole koje aplikacija traži prilikom instaliranja, čak i ako su u pitanju aplikacije iz Play prodavnice. Ako aplikacija traži više dozvola od zaista potrebnih, ne instalirajte je. Ažurirajte aplikacije i sistem redovno i koristite pouzdanu antivirusnu zaštitu.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a