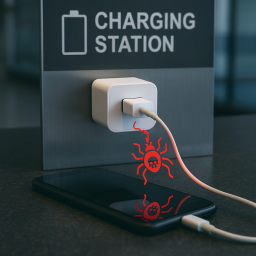

Choicejacking: Kako punjač može da ukrade podatke sa vašeg telefona

Mobilni telefoni, 30.07.2025, 13:30 PM

Ako ste mislili da je korišćenje javnog punjača za telefon bezbedno, možda bi trebalo da razmislite ponovo. Nova metoda poznata kao „Choicejacking“ omogućava napadačima da zaobiđu sigurnosne provere i pristupe telefonu bez znanja ili pristanka korisnika.

Iako proizvođači telefona godinama uvode zaštite protiv tzv. „juice jacking“ napada, kao što je obavezna potvrda za prenos podataka, naučnici sa Tehničkog univerziteta u Gracu otkrili su način da te mere potpuno zaobiđu. Napad „krađe punjača“ funkcioniše tako što javni punjač simulira uređaje poput tastature ili miša i lažira korisničke akcije koje omogućavaju prenos podataka. I sve to se dešava u deliću sekunde, tačnije, za manje od 133 milisekunde.

„Juice jacking“ napadi su prvi put dospeli u medije pre više od decenije, kada su hakeri koristili zaražene stanice za punjenje da bi ukrali podatke ili ubacili malver u povezane telefone. Kao odgovor na to, operativni sistemi pametnih telefona počeli su da zahtevaju od korisnika da odobre bilo kakav prenos podataka kada je uređaj priključen na nepoznati port. Ta promena je korisnicima dala mogućnost da izaberu „samo punjenje“ ili dozvole pristup fajlovima.

Istraživači iz Graca pronašli su način da potpuno zaobiđu te bezbednosne zahteve. Ova tehnika vara telefone da misle da je korisnik dozvolio prenos podataka, čak i kada nije dodirnuo ekran. Napadač može pristupiti vašim porukama, fotografijama ili instalirati malver dok vi mislite da samo punite telefon.

Stručnjaci upozoravaju da iluzija kontrole čini ovu pretnju posebno opasnom. Dok korisnik misli da upravlja izborima na ekranu (npr. “samo punjenje”), zapravo se izbori donose iza njegovih leđa. S obzirorm da ceo proces traje manje od 133 milisekunde, to znači da telefon reaguje pre nego što uopšte imate priliku da primetite.

Stručnjaci za sajber bezbednost godinama upozoravaju da javnim USB portovima ne treba verovati. Čak i na aerodromima, u hotelima ili kafićima, kompromitovani punjač može da hakuje vaš uređaj.

Napad funkcioniše i na Android i iOS uređajima, a iako neki sistemi nude vidljivija upozorenja, sama ranjivost ostaje prisutna. Tehnika će biti detaljno predstavljena na 34. USENIX simpozijumu o bezbednosti, koji će se održati u avgustu 2025. godine.

Šta možete da uradite?

≡ Izbegavajte javne USB portove, naročito na mestima poput aerodroma, hotela i kafića.

≡ Nosite sopstveni punjač i adapter, i kad god je moguće koristite zidne utičnice.

≡ Power bank je i dalje najbezbednija opcija kad ste u pokretu.

≡ Ako vaš uređaj ima opciju “charge only”, obavezno je aktivirajte.

≡ I naravno, redovno ažurirajte softver telefona jer nove verzije često donose dodatne bezbednosne zakrpe.

Iako hakeri stalno imaju nove trikove, opreznost i informisanost vam i dalje mogu pomoći da budete korak ispred njih.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a