Google će blokirati instaliranje aplikacija iz spoljnih izvora koje zahtevaju rizične dozvole

Mobilni telefoni, 08.02.2024, 11:30 AM

Google pokreće pilot program za borbu protiv finansijskih prevara blokiranjem bočnog učitavanja Android APK fajlova koji zahtevaju pristup rizičnim dozvolama.

APK je format fajla koji se koristi za distribuciju Android aplikacija za instalaciju u operativni sistem. Ovi fajlovi se obično distribuiraju preko različitih sajtova, što vam omogućava da instalirate aplikacije van Google Play. Nažalost, sajtovi često ne proveravaju aplikacije, tako da instaliranjem ovakvih aplikacija možete instalirati malver, špijunski softver i druge pretnje na svoj uređaj.

Zbog složenosti i poteškoća sa objaviljivanjem aplikacija na Google Play, sajber se često okreću taktikama društvenog inženjeringa da ubede ljude da preuzmu zlonamerne aplikacije iz neproverenih izvora. Na taj način mogu da prevare žrtve da otkriju osetljive lične i finansijske informacije, koje sajber kriminalcima omogućavajući da sprovode finansijsku prevare.

Prema podacima Googlea, samo tokom 2023. prevare su koštale korisnike više od milijardu dolara, a 78% korisnika koje je anketirala Svetska alijansa za borbu protiv prevara, prijavilo je da su doživeli bar jedan pokušaj prevare.

U oktobru 2023. Google Play Protect je dobio novu bezbednosnu funkciju koja u realnom vremenu skenira APK-ove preuzete iz nezavisnih prodavnica aplikacija i sa veb sajtova. Ova funkcija je uvedena na velika tržišta, kao što je Indija, a ove godine trebalo bi da bude dostupna u više zemalja. Google kaže da je ova funkcija identifikovala 515.000 nepoželjenih aplikacija i upozorila ili blokirala 3,1 milion instalacija.

Da bi dodatno ojačao zaštitu od ovakvih aplikacija, Google sada pokreće pilot program u Singapuru gde će direktno blokirati instalaciju APK-ova koji zahtevaju pristup rizičnim dozvolama kao što su RECEIVE_SMS, koju napadači koriste ovo za presretanje jednokratnih lozinki (OTP) ili kodova za autentifikaciju poslatih putem SMS-a, što im omogućava neovlašćeni pristup nalozima žrtava, zatim, READ_SMS koju sajber kriminalci zloupotrebljavaju za čitanje osetljivih informacija, kao što su OTP-ovi, poruke banaka ili lična komunikacija, BIND_Notifications koju napadači koriste da čitaju ili odbacuju obaveštenja iz legitimnih aplikacija, uključujući bezbednosna upozorenja ili OTP obaveštenja, da ih korisnik ne bi primetio i Pristupačnost, dozvola namenjena korisnicima sa invaliditetom, koja omogućava zlonamernoj aplikaciji širok pristup i kontrolu uređaja i njegovih funkcija. Ovu poslednju dozvolu napadači zloupotrebljavaju za praćenje onoga što korisnik radi na uređaju, preuzimanje osetljivih podataka, praćenje pritisaka na tastere i izvršavanje komandi na daljinu, što često dovodi do potpunog kompromitovanja uređaja.

Googleova analiza je pokazala da je 95% zlonamernih aplikacija koje iskorišćavaju ove osetljive dozvole instalirano iz spoljnih izvora.

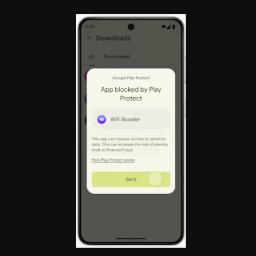

U pilot programu, kada korisnik pokuša da instalira aplikaciju iz spoljnog izvora, dakle, izvan Google Play, koja zahteva bilo koju od ovih dozvola, Play Protect će automatski blokirati instalaciju uz objašnjenje za korisnika.

Google kaže da će sa singapurskom Agencijom za sajber bezbednost (CSA) pratiti rezultate pilot programa da bi procenili njegov uticaj i izvršili prilagođavanja po potrebi.

„Otvoreni smo za proširenje pilot programa na druge zemlje u budućnosti ako vidimo slične interese i potrebe zaštite korisnika“, kažu iz Googlea dodajući da se korisnicima Androida savetuje da izbegavaju preuzimanja APK-a koliko god je to moguće, da pažljivo pregledaju dozvole koje se traže tokom instalacije aplikacije i redovno obavljaju skeniranje Play Protectom.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a