Hakeri zarazili i špijunirali 13 iPhone uređaja: Evo gde se nalaze ti uređaji

Mobilni telefoni, 17.07.2018, 10:00 AM

Misteriozni malver zarazio je samo 13 iPhonea u Indiji u sklopu veoma ciljane operacije.

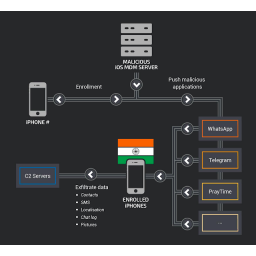

Napad je izvršen pomoću MDM-a, servera za upravljanje mobilnim uređajima koji se obično koristi u kompanijama za učitavanje prilagođenih aplikacija zaposlenima, aplikacijama koje nisu ili ne mogu biti dostupne preko zvanične iOS App Store zbog svoje osetljive prirode.

Prema rečima istraživača Cisco Talosa, koji su naišli na ovaj lažni MDM server, napadač je polako dodao 13 iPhonea u svoje zatvoreno okruženje i koristio MDM server kako bi zamenio popularne aplikacije verzijama koje su uključivale malver koji prikuplja podatke.

Istraživači nisu mogli da utvrde kako su korisnici dodati lažnom MDM serveru, ali veruju da je napadač ili imao fizički pristup uređaju, ili su korisnici bili žrtve društvenog inženjeringa koje su verovale da je potrebno instalirati lažni sertifikat kako bi videli sajt ili instalirali aplikaciju koju su želeli.

Onda kada je napadač imao žrtve uhvaćene u svoju zatvorenu mrežu, on je tiho deinstalirao legitimne aplikacije i instalirao nove inficirane malverom.

Stručnjaci kažu da je na osnovu logova MDM servera, napadač instalirao četiri aplikacije od 2015. godine, kada je postavio server i počeo da dodaje žrtve.

Četiri aplikacije koje je instalirao su WhatsApp, Telegram, PrayTime i MyApp. Maliciozni kod ubačen u ove aplikacije nije ometao njihovu izvornu funkcionalnost, i aplikacije su nastavile da funkcionišu kako treba.

Zlonamerni kod u aplikacijama WhatsApp i Telegram može prikupljati i izvlačiti podatke žrtve, kao što su broj telefona, serijski broj, lokacija, kontakti, fotografije, SMS, i WhatsApp i Telegram poruke.

Aplikacija PrayTime je mogla da prikuplja samo SMS poruke i uključivala je čudnu funkciju prikazivanja oglasa na zaraženim uređajima. Nije jasno zašto je ova funkcija uključena jer je ubacivanje reklama na telefon moglo da upozori korisnika da je telefon zaražen malverom, čime bi cela operacija bila dovedena u opasnost.

Četvrta aplikacija MyApp izgleda da je korišćena samo za testiranje.

Stručnjaci kompanije Cisco kažu da je napadač najverovatnije iz Indije, ali da je pokušao da se predstavi kao Rus koristeći ruska imena i email adrese.

Osim toga, pored 13 iPhonea koji pripadaju žrtvama, čini se da je napadač dodao dva svoja uređaja nazvana "test" i "mdmdev" MDM serveru.

"Ova dva uređaja dele isti telefonski broj", kažu stručnjaci u izveštaju koji su objavili. "Broj telefona potiče iz Indije i registrovan je kod Vodafone India"

Cisco nije otkrio nikakve podatke o 13 žrtava, osim što su svi locirani u Indiji, istoj zemlji u kojoj je lociran i napadač.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a