Kako kriminalci koriste zabrinutost korisnika zbog ''Android Installer Hijacking'' baga

Mobilni telefoni, 08.04.2015, 08:00 AM

Krajem marta istraživači iz firme Palo Alto Networks otkrili su bezbednosni propust nazvan “Android Installer Hijacking” i upozorili da je skoro polovina Android uređaja ranjiva zbog ovog propusta i podložna infekcijama malvera. Palo Alto Networks je tada objavio skener uz pomoć koga korisnici mogu da provere da li su njihovi mobilni uređaji ranjivi zbog ovog propusta, a taj skener dostupan je korisnicima u Googleovoj Play prodavnici.

Propust “Android Installer Hijacking” omogućava napadaču da izmeni ili zameni naizgled benignu Android aplikaciju malicioznom aplikacijom, a da to korisnik uređaja i ne primeti.

Sajber kriminalci nisu propustili priliku da iskoriste vesti o ovom značajnom bezbednosnom propustu.

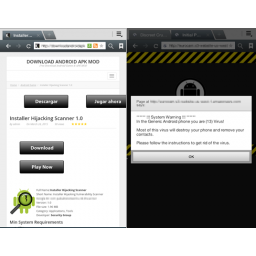

Istraživači iz kompanije Trend Micro su, očekujući da su kriminalci ponudili korisnicima malicioznu verziju skenera za ovaj propust, koristili odgovarajuće ključne reči i tako došli do tri web sajta na kojima se reklamiraju “skeneri” za ovu ranjivost u Androidu, od kojih neki čak koriste ime pravog skenera koji se može naći u Play prodavnici. Na web sajtovima se nalazi link za alat ali zapravo ovi sajtovi služe da se korisnici presumeravaju na sumnjive web stranice i to kada kliknu na link za preuzmanje ili kada kliknu bilo gde na stranici.

U jednom slučaju, kriminalci su postavili agresivni pop-up prozor koji neće nestati čak i ako kliknete na dugme “Ok”. Ni zatvaranje browsera ne rešava problem sa ovim pop-up prozorom. Isti tab browsera ostaje otvoren i nakon ponovnog pokretanja browsera. Međutim, nijedan fajl se ne preuzima na mobilni uređaj.

U drugom slučaju, link za preuzimanje vodi do legitimne aplikacije u Google Play prodavnici aplikacija, ali ne pre nego što korisnik bude preusmeren na jedan drugi web sajt.

Ali iako korisnik klikne negde na sajtu, izvan dugmeta za preuzimanje, browser učitava web sajtove koji vode online anketa ili navodnih ažuriranja programa.

Osim toga, automatski se preuzimaju fajlovi. Istraživači su identifikovali tri fajla, od kojih jedan pretplaćuje mobilnog korisnika na premium SMS servis, dok je drugi adware, oglašivački program koji prikazuje reklame. Treći fajl je legitimna aplikacija.

Treći sajt na koji su naišli istraživači takođe nudi link za preuzimanje Installer Hijacking skenera, ali nema preuzimanja fajlova. Link za Google Play učitava sumnjiv sajt, ali pokušaji istraživača da provere preusmeravanja su propali zbog “bad error requests”.

Istraživači su primetili da jedan od sajtova povremeno nije radio dok su istraživali prevare. Oni pretpostavljaju da je razlog za to pokušaj kriminalaca da izbegnu istraživanje stručnjaka za bezbednost jer bi oni zbog toga mogli zaključiti da sajt ne radi ili da se više ne koristi.

“Umesto pretnji koje iskorišćavaju ranjivost u Androidu, pronašli smo pretnje koje iskorišćavaju strah od baga. Iskorišćavanje aktuelne teme ili trenutnog događaja je uobičajeno za društveni inženjering”, kažu iz kompanije Trend Micro.

Korisnicima se u ovom, a i svim drugim slučajevima, savetuje da posećuju samo renomirane sajtove gde se programi proveravaju pre nego što budu objavljeni.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a