Lažna aplikacija BatteryBot Pro povučena sa Google Play

Mobilni telefoni, 07.07.2015, 00:30 AM

Maliciozna Android aplikacija koja je imitirala popularnu aplikaciju BatteryBot Pro povučena je iz Google Play prodavnice aplikacija.

Istraživači iz firme Zscaler prijavili su ovu aplikaciju sa nazivom paketa com.polaris.BatteryIndicatorPro. Aplikacija je tražila previše dozvola od korisnika kako bi dobila potpunu kontrolu nad Android uređajem.

Kriminalci koji stoje iza ove aplikacije su pokušali da sakupe dovoljno uređaja da zarade od prevara sa klikovima, reklamama i premium SMS-ovima, kao i od preuzimanja i instalacije drugih malicioznih Android paketa.

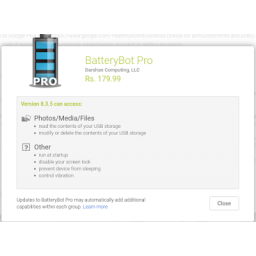

Aplikacija je imitirala BatteryBot Pro, popularni indikator baterije za Android uređaje, koji se nudi kao besplatna i Pro verzija. Prema statistici Google Playa, legitimna aplikacija je preuzeta više od 500000 puta. Legitimna aplikacija zahteva minimalne dozvole na uređaju, koje su ograničene na čitanje i menjanje sadržaja USB uređaja za skladištenje podataka, mogućnost pokretanja prilikom pokretanja sistema, isključivanje zaključavanja ekrana, sprečavanje sleep moda uređaja i mogućnost kontrole vibracije.

Međutim, maliciozna imitacija zahteva desetak drugih dozvola, od kojih su neke benigne. Druge zahtevane dozvole zabrinjavaju, uključujući i dozvolu za pristup internetu, slanje SMS poruka, pristup nalozima, preuzimanje aplikacija bez obaveštavanja korisnika itd.

Posle instalacije maliciozna aplikacija traži administrativni pristup, koji jasno pokazuje motiv programera da dobiju punu kontrolu pristupa uređaju žrtve. Kada se aplikaciji odobre dozvole, ona će imati istu funkcionalnost kao i BatteryBot Pro, ali će obavljati zlonamerne radnje u pozadini.

Aplikacija pokušava da učita različite oglasne biblioteke da bi sprovela prevaru sa klikovima. Osim toga, ona prikuplja određene informacije sa uređaja, kao što su one o raspoloživoj memoriji, IMEI broju, lokaciji, modelu uređaja, jeziku i SIM kartici.

Malver zatim počinje da dobija spisak oglasa koji treba da se prikazuju zajedno sa URL-ovima odakle povlači te oglase.

Ubrzo počinje preuzimanje novih malicioznih paketa i prikazivanje pop-up reklama. Kada korisnik klikne na View Battery Use u aplikaciji, malver traži kodove sa servera napadača koji su ustvari premium brojevi na koje se šalju SMS poruke.

S obzirom da aplikacija dobija administaratorske privilegije, korisnik je ne može obrisati, kažu istraživači Zscalera koji su uspeli na nekoliko načina da uklone aplikaciju, ali su se autori malvera potrudili da osiguraju njeno prisustvo. Malver krišom instalira aplikaciju sa nazivom paketa com.nb.superuser koja ostaje na uređaju čak i ako je aplikacija uklonjena. Ovaj paket radi kao servis i šalje zahtev hardkodovanim URL-ovima koji se nalaze unutar aplikacije.

To otvara kanal između uređaja i napadača i prostor za nove zahteve, uključujući i one za dodatnim APK fajlovima.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a