Lažni antivirusi za mobilne telefone: Stare taktike autora scareware programa

Mobilni telefoni, 05.01.2012, 09:13 AM

Prateći trend eksplozivnog rasta popularnosti pametnih telefona, distributeri lažnih antivirusnih programa su pronašli novi izvor prihoda - korisnike koji na internetu tragaju za popularnim aplikacijama za mobilne telefone, upozorili su stručnjaci Kaspersky Laboratorije.

Lažni programi predstavljeni kao antivirusni softver godinama su eksploatisani u prevarama kompjuterskih korisnika. Profit koji bi na taj način ostvarivale kriminalne grupe nije bio zanemarljiv.

Pošto se distribucija scareware softvera pokazala kao unosan posao, kriminalne grupe su se okrenule neistraženom tržištu pa su ovakvi programi počeli da se pojavljuju u verzijama za Mac računare i smart telefone.

Denis Maslenikov, stručnjak Kaspersky Laboratorije specijalizovan za zlonamerne programe za mobilne telefone, kaže da autori ovih programa koriste takozvani black hat SEO za zagađenje rezultata pretrage mobilnih aplikacija na Google, kao što je na primer Opera Mini. Maliciozni linkovi kojima je zagađena pretraga vode na stranice na kojima se korisnicima nude online skeneri za proveru prisustva malware-a na telefonu a onima koji prihvate ovakvu ponudu prikazuju se lažni rezultati sa upozorenjima o nepostojećim problemima u vezi privatnosti i bezbednosti njihovih uređaja.

“Kriminalci su počeli da koriste skoro identične tehnike kako bi naterali korisnike smart telefona da preuzmu i instaliraju zlonamerni softver,” kaže Maslenikov u tekstu na kompanijskom blogu objavljenom prošle nedelje.

Nakon skeniranja uređaja, korisnicima se savetuje da preuzmu određenu antivirusnu aplikaciju koja će rešiti navodno otkrivene probleme na njihovim telefonima.

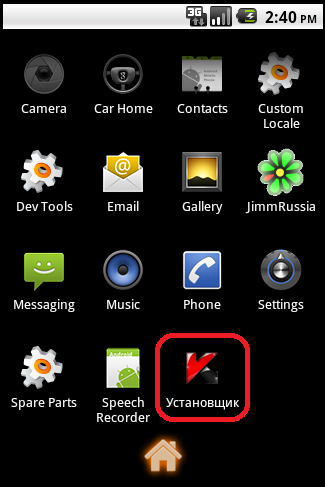

U konkretnom slučaju koji analizira Maslenikov, reč je o aplikaciji pod nazivom VirusScanner koja je dizajnirana tako da krišom šalje SMS poruke ka brojevima sa premijum tarifom. Kaspersky Lab je identifikovao verzije ovog programa za Android i starije operativne sisteme kao što je Symbian.

Iako su za sada ovom prevarom pogođeni samo ruski korisnici, nije nemoguće da se pojave verzije prilagođene drugim tržištima s obzirom na veliku uspešnost programa.

Maslenikov predviđa da, s obzirom da smo se već susretali sa time da autori zlonamernih programa koriste stare taktike i u svetu mobilnih telefona, da ćemo u 2012. viđati nove primere primene istih metoda od ranije poznatih kompjuterskim korisnicima.

Izdvojeno

Google zakrpio zero-day ranjivost u Qualcomm komponenti korišćenu u ciljanim napadima

Google je objavio martovsko bezbednosno ažuriranje za Android, kojim je zakrpljeno ukupno 129 ranjivosti, uključujući zero-day propust CVE-2026-213... Dalje

Oblivion: novi Android malver se širi kroz lažno sistemsko ažuriranje

Istraživači iz kompanije Certo otkrili su Android trojanca pod nazivom Oblivion, koji se javno prodaje sajber kriminalcima za mesečnu pretplatu od ... Dalje

ZeroDayRAT: novi malver za špijuniranje i krađu kriptovaluta na Android i iOS uređajima

Nova mobilna špijunska platforma pod nazivom ZeroDayRAT promoviše se na Telegram kanalima kao pretplatnička Malware-as-a-Service (MaaS) usluga koja... Dalje

PromptSpy: novi Android malver koristi Gemini AI

Istraživači iz kompanije ESET identifikovali su novi Android malver pod nazivom PromptSpy, unapređenu verziju ranije otkrivenog VNCSpy malvera, koj... Dalje

ZeroDayRAT: novi mobilni špijunski malver cilja Android i iOS

Nova mobilna špijunska operacija pod nazivom ZeroDayRAT je pretnja koja cilja i Android i iOS uređaje, omogućavajući napadačima trajni pristup ko... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a