Malver Mobstspy pronađen u legitimnim aplikacijama u Google Play prodavnici

Mobilni telefoni, 10.01.2019, 00:30 AM

Istraživači kompanije Trend Micro otkrili su brojne igre i aplikacije koje sadrže ugrađeni špijunski softver koji može da ukrade lične podatke i pošalje ih sajber-kriminalcima.

Maliciozni program nazvan Mobstspy je Android spyware koji je pronađen u uslužnim aplikacijama i igrama koje su uspešno maskirane tako da izgledaju legitimno. Većina zaraženih uređaja je pronađena u Indiji, ali izgleda da je Mobstspy distribuiran globalno jer je uspeo da zarazi uređaje u oko 196 zemalja.

Identifikovano je ukupno 7 aplikacija koje sadrže Mobstspy i to su:

Flappy Bird

HZPermis

Pro Arabe

FlashLight

Flappy Birr Dog

Win7Launcher

Win7imulator

Jedna od ovih aplikacija je instalirana preko 100000 puta.

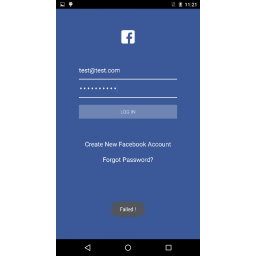

S obzirom da je malver osposobljen za fišing, napadač može lako pokrenuti lažni ekran za prijavljivanje kada žrtva pokuša da koristi svoj Google ili Facebook nalog. Budući da većina korisnika ne ume da razlikuje lažne i originalne ekrane za prijavljivanje, skoro je izvesno da će upasti u zamku.

Ako korisnik unese svoje korisničko ime i lozinku, pojaviće se lažna iskačuća poruka u kojoj se tvrdi da je prijavljivanje bilo neuspešno. U tom trenutku zlonamerni softver je već ukrao podatke koje žele sajber-kriminalci.

U slučaju da je korisnik omogućio dvofaktornu autentifikaciju (2FA), napadaču bi bilo teško da otme nalog. Srećom, i Google i Facebook nude 2FA.

Mobstspy se razlikuje od drugih špijunskih programa za Android zato što krade širok spektar podataka sa zaraženih uređaja kao što su kontakti, evidencije poziva, slike, snimljene razgovore i tekstualne poruke. Posebno traži podatke iz aplikacija kao što su Snapchat, WhatsApp, Viber i aplikacija za snimanje razgovora. Pored toga, malver pretražuje folder u kome se čuvaju fajlovi koji se prenose preko Bluetootha, folder sa audio fajlovima i folder kamere.

Istraživači kompanije Trend Micro pronašli su C&C servere na koje Mobstspy prebacuje sve ukradene podatke.

Mobstspy dostavlja informacije pomoću Googleovog sistema Firebase Cloud Messaging koji radi na Androidu, iOS i web aplikacijama. Nakon pokretanja zaražene aplikacije na uređaju, zlonamerni program proverava mrežu uređaja, a zatim čita/analizira XML konfiguracijski fajl sa C&C servera, nakon čega prikuplja informacije i šalje napadačima. Nakon isporučivanja podataka, uređaj počinje da prima komande preko Firebase servisa i izvršava ih.

"Ovaj slučaj pokazuje da, uprkos rasprostranjenosti i korisnosti aplikacija, korisnici moraju biti oprezni kada ih preuzimaju na svoje uređaje. Popularnost aplikacija služi kao podsticaj za sajber-kriminalce da nastave da razvijaju kampanje koje ih koriste za krađu informacija ili druge vrste napada. Pored toga, korisnici mogu da instaliraju sveobuhvatno rešenje za zaštitu kako bi zaštitili svoje mobilne uređaje od malicioznog softvera za mobilne uređaje", kažu istraživači.

Inficirane aplikacije su bile dostupne u Google Play prodavnici 2018. godine. Google ih je uklonio, međutim, alternativne prodavnice aplikacija još uvek ih nude pa je trenutno nejasno koliko je uređaja inficirano Mobstspy malverom.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a