Malver Triada inficira Android telefone preko lažne aplikacije Telegram

Mobilni telefoni, 11.07.2023, 09:30 AM

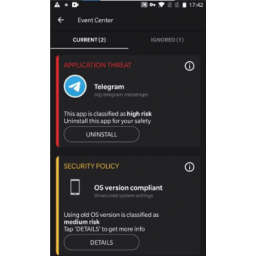

Istraživači iz kompanije Check Point upozorili su na lažnu verziju aplikacije Telegram koja nakon instalacije inficira Android uređaje malverom Triada. Aplikacija se za sada ne može naći u Google Play prodavnici aplikacija za Android, već samo u nezvaničnim, eksternim prodavnicama aplikacija.

S obzirom na popularnost Telegrama kao jedne od najčešće korišćenih aplikacija za komunikaciju na globalnom nivou, ne čudi što ga prevaranti i sajber kriminalci zloupotrebljavaju.

Zlonamerna verzija aplikacije Telegram funkcioniše tako što dobija od korisnika dozvole za telefon koje omogućavaju malvera da se ubaci u druge procese, i izvrši niz zlonamernih aktivnosti.

Treba podsetiti da su ranija istraživanja o Triadi otkrila prisustvo ovog malvera na jeftinim Android telefonima, uključujući modele koje proizvode kompanije kao što su Leagoo, ARK Benefit, Zopo Speed, Doogee, Cherry Mobile Flare i nekoliko drugih.

Zlonamerna verzija aplikacije Telegram koja sadrži Triadu je vešto maskirana u najnoviju verziju Telegrama, verziju 9.2.1. Da bi modifikovana verzija izgledala legitimno, napadači su primenili neke taktike kao što je korišćenje naziva paketa (org.telegram.messenger) koji podseća na originalnu aplikaciju i korišćenje identične ikone koju ima originalna aplikacija.

Nakon pokretanja preuzete aplikacije po prvi put, korisnicima se prikazuje prozor za prijavu koji savršeno replicira početnu stranicu originalne aplikacije. Da bi nastavili sa registracijom, od korisnika se traži da unesu svoj broj telefona i daju pristup dozvolama za uređaj.

Nakon toga, zlonamerna aplikacija ubacuje štetan kod u uređaj pod maskom ažuriranja aplikacije. Radeći diskretno u pozadini, malver obavlja svoje zadatke, uključujući prikupljanje informacija o uređaju, preuzimanje konfiguracionih fajlova i uspostavljanje komunikacionih kanala.

Triada može da pretplati žrtve za različite usluge koje se plaćaju, može da prikazuje nevidljive, pozadinske oglase i obavlja neovlašćene kupovine u aplikaciji. Pored toga, Triada ima mogućnost da sa kompromitovanih uređaja ukrade osetljive podatke, uključujući lozinke.

Istraživači su primetili porast modifikovanih verzija mobilnih aplikacija u poslednje vreme. Ove modifikovane aplikacije privlače korisnike novim funkcijama i dodatnim prilagođavanjima, nižim cenama ili dostupnošću u većem broju zemalja u poređenju sa originalnom aplikacijom. Međutim, kada se ove aplikacije preuzmu, one inficiraju uređaj.

Rizik od instaliranja modifikovanih verzija proizilazi iz činjenice da je nemoguće da korisnik zna koje su promene u kodu aplikacije zaista napravljene i kakva je svrha tih promena.

Da biste se zaštitili, ključno je da se uzdržite od preuzimanja softvera iz nepouzdanih izvora. Uvek proverite programera pre preuzimanja bilo koje aplikacije. Ovaj oprezan pristup može pomoći u smanjenju rizika od infekcija malverom i zaštiti osetljivih podataka.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a