Novi bankarski trojanac za Android zove se Cerberus, a njegov autor ga otvoreno reklamira na Twitteru

Mobilni telefoni, 14.08.2019, 03:00 AM

Nakon što je nekoliko popularnih trojanaca za Android kao što su Anubis, Red Alert 2.0, GM bot i Exobot, nestalo sa scene, pojavio se novi igrač sa sličnim mogućnostima, kako bi popunio prazninu koja je nastala kada su distributeri navedenih malvera odustali od njih.

Novi malver nazvan je "Cerberus". Reč je o trojancu za daljinski pristup koji omogućava napadačima da sa daljine preuzmu potpunu kontrolu nad zaraženim Android uređajima. On takođe može da se koristi i kao bankarski trojanac, za prikupljanje liste kontakata i kontrolu SMS poruka.

Prema rečima autora trojanca, koji je na Twitteru iznenađujuće društven i otvoreno se ruga bezbednosnim istraživačima i antivirusnoj industriji, Cerberus je kodiran od nule i ne koristi kod drugih postojećih bankarskih trojanaca.

Autor takođe tvrdi da je trojanca koristio za privatne operacije najmanje dve godine, pre nego što ga je pre dva meseca ponudio svima koji žele da ga rentiraju, po ceni od 2000 dolara za mesec dana korišćenja, 7000 dolara za 6 meseci i 12000 dolara za period od 12 meseci.

Istraživači iz kompanije Threat Fabric analizirali su trojanca, i utvrdili da malver ima prilično uobičajenu listu funkcionalnosti, kao što su:

- pravljenje snimaka ekrana

- snimanje zvuka

- snimanje pritisaka na tastere

- slanje, primanje i brisanje SMS-ova,

- krađa kontakata

- prosleđivanje poziva

- prikupljanje informacija o uređaju

- praćenje lokacije uređaja

- krađa korisničkog imena i lozinke naloga

- onemogućavanje Play Protecta

- preuzimanje dodatnih aplikacija i payloada

- uklanjanje aplikacija sa zaraženih uređaja

- prikazivanje obaveštenja

- zaključavanje ekrana uređaja

Kada inficira uređaj, Cerberus prvo sakriva svoju ikonu, a zatim traži dozvolu pristupačnosti maskiran u Flash Player servis. Ako mu se odobri dozvola, malver automatski registruje kompromitovani uređaj na svom komandno-kontrolnom serveru, omogućavajući kupcu - napadaču da daljinski upravlja uređajem.

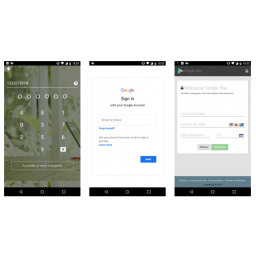

Da bi ukrali brojeve kreditnih kartica korisnika, bankarske akreditive i lozinke za društvene mreže, Cerberus omogućava napadačima da pokrenu napade prekrivanja ekrana sa kontrolne table.

U takvom napadu, trojanac prikazuje svoj prozor preko legitimnih aplikacija za mobilno bankarstvo i tako namamljuje Android korisnike da unose svoje bankarske akreditive na lažnom ekranu za prijavu, što je uobičajeno za fišing napad.

Prema rečima istraživača, Cerberus sadrži šablone za napade za ukupno 30 ciljeva, uključujući 7 francuskih aplikacija za bankarstvo, 7 američkih aplikacija, jedne japanske aplikacije za bankarstvo i 15 drugih aplikacija.

Cerberus takođe koristi neke zanimljive tehnike kako ga antivirusi ne bi otrkili, ali i da bi sprečio da bude analiziran, poput upotrebe senzora akcelerometra uređaja za merenje pokreta žrtve.

Ideja je jasna - kako se korisnik kreće, njegov Android uređaj obično generiše određenu količinu podataka senzora pokreta. Malver nadzire korake korisnika preko senzora kretanja uređaja da bi proverio da li se pokreće na stvarnom Android uređaju.

"Trojanac koristi ovaj brojač za aktiviranje bota ako navedeni brojač koraka pogodi prethodno podešeni prag za koji smatra da je pokretanje na uređaju bezbedno", objašnjavaju istraživači.

"Ova jednostavna mera sprečava trojanca da se pokreće i analizira u okruženjima za dinamičku analizu (sandbox) i na testnim uređajima analitičara malvera."

Ako korisnikovom uređaju nedostaju podaci senzora, malver pretpostavlja da je sandbox za skeniranje malvera emulator bez senzora kretanja i neće pokrenuti zlonamerni kod.

Međutim, ova tehnika takođe nije jedinstvena i ranije ju je implementirao popularni Android bankarski trojanac Anubis.

Treba napomenuti da Cerberus ne koristi nijednu ranjivost da bi se automatski instalirao na ciljanom uređaju. Umesto toga, instalacija malvera se oslanja se na društveni inženjering.

Zbog toga, da biste se zaštitili od ovakvih malvera, preporuka je da pazite šta preuzimate na svoj telefon.

Izdvojeno

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a