Opasni Android bankarski trojanac krade lozinke, kontakte i podatke o platnim karticama

Mobilni telefoni, 24.07.2017, 11:00 AM

Stručnjaci ruske kompanije Doctor Web upozorili su korisnike Androida na malver Android.BankBot.211.origin koji pokušava da izvuče sa smart telefona informacije koje su u vezi finansija korisnika, ali i druge informacije, uključujući i one o kontaktima i SMS poruke. Trojanac primorava korisnike da mu odobre pristup Accessibility Serviceu. Kada je malver prvi put primećen, napadao je samo korisnike Androida u Turskoj, ali je ubrzo proširio listu ciljeva, tako da je sada pretnja za korisnike u desetak zemalja.

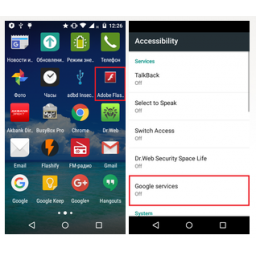

Android.BankBot.211.origin se distribuira maskiran u benigne programe, kao što je Adobe Flash Player. Kada se instalira i pokrene, trojanac pokušava da dobije pristup Accessibility Serviceu. Zbog toga malver prikazuje prozor sa zahtevom za pristup koji se ponovo pojavljuje svaki put kada se zatvori, tako da ne dozvoljava da uređaj bude korišćen.

Accessibility Service olakšava korisnicima korišćenje Android pametnih telefona i tableta i koristi se na različite načine, između ostalog, i kao pomoć osobama sa invaliditetom. On omogućava programima da samostalno klknu na različite elemente interfejsa, kao što su tasteri u dijalog boksu i sistemskim menijima. Trojanac primorava korisnika da mu odobri ova prava i koristi ih da sam sebe doda na listu administratora uređaja. Android.BankBot.211.origin se sam postavlja kao podrazumevani menadžer poruka, i dobija pristup funkciji snimanja ekrana. Sve ovo je praćeno prikazivanjem sistemskih zahteva koje malver sam odmah odobrava. Ako vlasnik uređaja pokuša da onemogući bilo koju funkciju Android.BankBot.211.origin trojanca, malver to onemogućava i vraća korisnika na sistemske menije.

Posle infekcije, trojanac se povezuje sa komandno-kontrolnim serverom gde registruje mobilni uređaj koji je inficirao, i čeka dalje komande.

Android.BankBot.211.origin može da šalje određeni tekst na broj naznačen u komandi, da šalje serveru SMS podatke sačuvane na uređaju, da prosleđuje serveru informacije o instaliranim aplikacijama, kontaktima i pozivima, da otvara link naveden u komandi, da menja adresu komandnog centra i da prati sve dolazne SMS poruke i šalje ih kriminalcima.

Osim ovih standardnih komandi, sajber kriminalci mogu da šalju trojancu i specijalne naredbe. One sadrže šifrovane informacije o aplikacijama koje trojanac treba da napadne. Kada malver dobije takve komande, on prikazuje lažne forme za unos korisničkih imena i lozinki preko pokrenutih aplikacija banaka, prikazuje fišing dijalog tražeći od korisnika da unese podatke o svojoj platnoj kartici, na primer, kada kupuje na Google Play, i blokira antiviruse i druge aplikacije koje ga mogu ometati.

Trojanac može da napada korisnike svih aplikacija. Sajber kriminalci samo treba da ažuriraju konfiguracioni fajl spiskom ciljanih programa. Trojanac dobija ovaj spisak kada se poveže sa serverom. Kada je prvi put primećen, trojanac je bio zainteresovan samo za korisniki turskih banaka. Međutim, kasnije je taj spisak proširen tako da sada uključuje i stanovnike drugih zemalja, između ostalih, Nemačke, Australije, Poljske, Francuske, Velike Britanije i SAD. U ovom trenutku, spisak aplikacija koje napada trojanac sadrži više od 50 aplikacija koje su dizajnirane za rad sa platnim sistemima i daljinskim servisima banaka (RBS) i drugim softverom.

Trojanac takođe prikuplja informacije o svim pokrenutim aplikacijama i onome što korisnik radi sa njima. Malaver prati kucanje na tastaturi, elemente menija i druge komponente korisničkog interfejsa.

Android.BankBot.211.origin može da krade informacije o prijavljivanju i druge informacije koje korisnici unose u aplikacije i na web sajtove prilikom autorizacije. Da bi ukrao lozinke, trojanac pravi snimke svakog pritiska korisnika na tastere. Na taj način on dolazi do karaktera koje korisnik unosi pre nego što oni budu sakriveni. Sve snimke malver šalje komandno-kontrolnom serveru.

Pošto trojanac sprečava korisnika da ga ukloni, inficirani uređaj mora biti pokrenut u bezbednom modu. U sistemskim podešavanjima, na listi administratora uređaja, korisnik mora da nađe trojanca i da opozove prava koja je malver dobio, ne osvrćući se na pokušaj malvera da ga zastraši upozorenjem da rizikuje da izgubi važne podatke. To je trik, fajlovi zapravo nisu u opasnosti. Uređaj zatim treba restartovati, skenirati antivirusom i ukloniti trojanca posle toga.

Izdvojeno

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a