Posle malvera Loapi, otkriven još jedan malver za majning Monero kriptovalute koji može da uništi telefon

Mobilni telefoni, 29.03.2018, 10:00 AM

Stručnjaci kompanije Trend Micro upozorili su korisnike na novi tip Android malvera koji inficira uređaje i neometano rudari Monero u pozadini sve dok ne iscrpi bateriju.

Malver nazvan HiddenMiner primećen je u aplikacijama koje se distribuiraju preko nezvaničnih prodavnica. Istraživači kažu da je većina zaraženih korisnika iz Kine ili Indije i da je malver do sada zaradio oko 5400 dolara.

HiddenMiner nije prvi malver za rudarenje Monera koji inficira Android uređaje. Prvi je bio Loapi, koji je otkriven prošlog decembra. Autori HiddenMinera su očigledno bili inspirisani malverom Loapi.

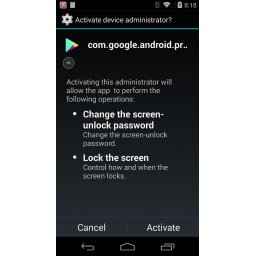

HiddenMiner radi tako što na prevaru od korisnika dobija pristup administratorskom nalogu. Malver zatim koristi ovaj nalog kako bi sakrio originalnu aplikaciju iza transparentne ikone aplikacije i odmah pokreće Monero majner koji radi sve vreme u pozadini.

U kodu HiddenMineru nema prekidača, kontrolera ili optimizatora, što znači da će se rudarenje Monera nastaviti sve dok se resursi uređaja ne iscrpe. S obzirom na prirodu HiddenMinera, to može dovesti do pregrevanja pa čak i kvarenja uređaja.

Ali ovo nije sve što HiddenMiner može da uradi inficiranom uređaju. Trojanac takođe zaključava uređaj kada god detektuje pokušaj uklanjanja svog administratorskog naloga na Androidu 6.0 i starijim verzijama operativnog sistema. Ovo ponašanje je ranije viđeno kod LokiBot Android bankarskog trojanca.

Nažalost, samo uklanjanjem administratorskog naloga, korisnik će moći da ukloni trojanca sa svog uređaja pre nego što se baterija iscrpi u potpunosti i prestane da radi.

Jedini način za uklanjanje administratorskog naloga je restartovanje uređaja u Safe Mode i deinstaliranje lažnog administratorskog naloga, zajedno sa aplikacijom inficiranom HiddenMinerom.

Trenutno lopovi koriste lažnu aplikaciju za ažuriranje Google Play prodavnice (com.android.sesupdate) da širenje HiddenMinera preko nezvaničnih prodavnica aplikacija i to uglavnom u Kini i Indiji, ali stručnjaci očekuju da će distributeri malvera pokušati da inficiraju korisnike i u drugim delovima sveta.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a