Simplocker: Prvi ransomware za Android koji šifruje fajlove na uređaju

Mobilni telefoni, 05.06.2014, 09:31 AM

Ransomware je vrsta malvera koji zaključavaju računare i traže od korisnika da plate da bi ponovo mogli da ih koriste. U nekim slučajevima, ransomware može prouzorkovati i mnogo veće probleme šifrujući fajlove na hard disku zaraženog sistema. Bilo je samo pitanje vremena kada će se pretnja koja godinama zadaje glavobolje korisnicima računara pojaviti i na mobilnim telefonima.

Pre godinu dana stručnjaci Symanteca otkrili su Android Defender, prvi malver za Android koji kombinuje karakteristike lažnog antivirusa i ransomwarea, zaključavajući ekran ali bez šifrovanja fajlova.

Prošlog meseca otkriven je ransomware za Android koji je delo kriminalne grupe Reveton koja razvija i distribuira istoimeni ransomware za Windows računare. Ovaj malver koristi taktiku takozvanih policijskih malvera, optužujući korisnika da je gledao/čuvao i/ili distribuirao zabranjeni pornografski sadržaj i da je time prekršio zakon zbog čega mu je telefon blokiran a svi fajlovi na uređaju šifrovani. Malver blefira jer ustvari ne šifruje fajlove.

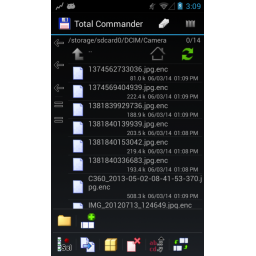

Međutim, pretnje novog malvera za Android koga su ovog vikenda otkrili stručnjaci kompanije ESET nisu lažne. Trojanac nazvan Android Simplocker skenira SD karticu tražeći određenu vrstu fajlova koje zatim šifruje i zahteva od korisnika da plati za dešifrovanje fajlova.

Dakle, Simplocker je prvi pravi kripto-malver za Android.

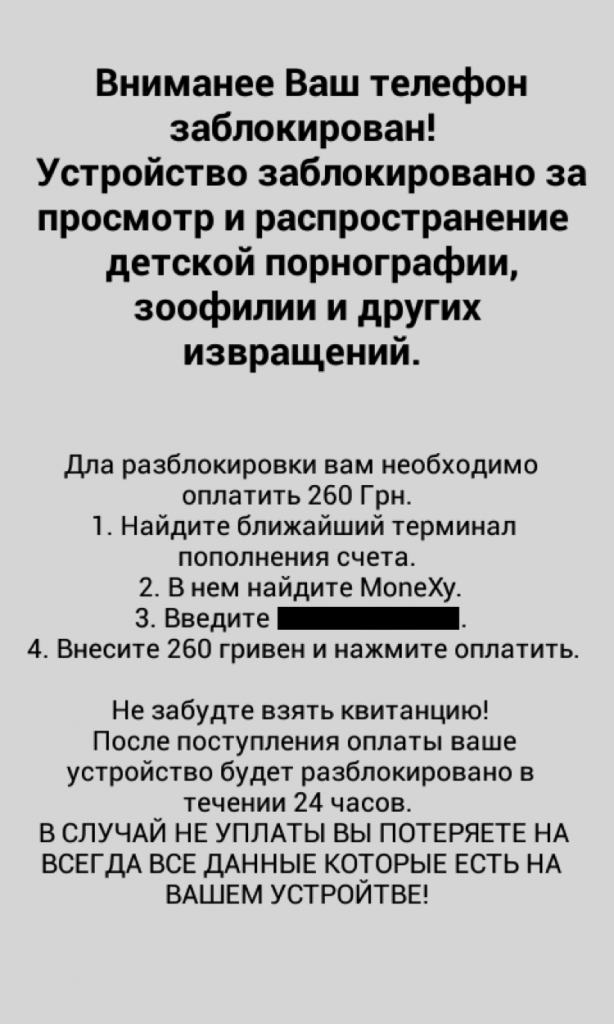

Posle pokretanja, Trojanac će prikazati obaveštenje i u pozadini šifrovati fajlove.

Obaveštenje je na ruskom a kriminalci u njemu traže da korisnik dešifrovanje fajlova isplati ukrajinskom valutom. Sudeći po tome, ovaj malver očigledno cilja na korisnike Androida iz tog regiona. To nije neobično, jer je taj region i ranije bio probni poligon za mnoge malvere za Android, uključujući i prve Android SMS Trojance kao što je Fakeplayer, koji je je prvi put pronađen u Rusiji i Ukrajini 2010. godine.

“UPOZORENJE vaš telefon je zaključan!

Uređaj je zaključan zbog gledanja i distribucije dečije pornografije, zoofilije i drugih perverzija.

Moraćete da platite 260 ukrajinskih grivni.

1. Nađite najbliži kiosk.

2. Nađite MoneXy.

3. Unesite [ ]

4. Unesite 260 grivni i zatim pritisnite plati. (260 grivni je oko 16 evra)

Ne zaboravite da uzmete priznanicu!

Posle plaćanja vaš uređaj će biti otključan u roku od 24 časa.

U SLUČAJU DA NE PLATITE IZGUBIĆETE SVE PODTKE NA VAŠEM UREĐAJU!”

To je tekst upozorenja koje korisnik vidi na ekranu mobilnog telefona.

Malver traži od žrtava da za plaćanje koriste MoneXy servis jer će tako kriminalci lakše prikriti tragove nego kada bi korisnik koristio običnu kreditnu karticu.

Android/Simplock.A na SD kartici traži fajlove sa ekstenzijama jpeg, jpg, png, bmp, gif, pdf, doc, docx, txt, avi, mkv, 3gp, mp4, dakle slike, dokumente i video fajlove koje će potom šifrovati koristeći AES.

Malver kontaktira komandno-kontrolni server i šalje informacije o uređaju. C&C server se hostuje na TOR.onion domenu zbog zaštite komunikacije i identiteta kriminalaca.

Zanimljivo je da nema polja za unos koda kojim bi korisnik potvrdio uplatu, kao što je to obično slučaj sa ransomwareima za Windows. Umesto toga, malver dobija komandu, verovatno pošto je uplata obavljena, da dešifruje fajlove.

Malver dolazi u obliku aplikacije “Sex xionix”, koja nije pronađena na Google Play, tako da stručnjaci procenjuju da je prevalancija infekcije ovim malverom još uvek relativno niska.

Posle analize malvera, stručnjaci ESET-a su zaključili da je Android/Simplock.A verovatno samo probni malver ili da se na njegovom razvoju još uvek radi, jer implementacija enkripcije nije ni blizu one koju ima ozloglašeni Cryptolocker za Windows.

Ipak, malver je u potpunosti osposobljen za šifrovanje fajlova korisnika koji mogu biti izgubljeni zauvek ukoliko ih kriminalci ne dešifruju. Iako je malver zaista osposobljen da dešifruje fajlove, stručnjaci su protiv plaćanja, ne samo zato što će to motivisati i ohrabriti druge autore malvera da razvijaju i distribuiraju slične malvere, već i zbog toga što niko ne garantuje da će kriminalci poštovati dogovor i zaista dešifrovati fajlove pošto korisnik plati tu “uslugu”.

Umesto dileme platiti ili ne, korisnicima se savetuje da se usresrede na prevenciju ovakvih infekcija. To podrazumeva antivirusno rešenje za Android, izbegavanje nepouzdanih aplikacija i sajtova koji ih nude, a u slučaju da je šteta već učinjena, najbolje rešenje je oporavak fajlova uz pomoć rezervne kopije. Sa navikom da redovno pravite backup svojih fajlova na Androidu, Windowsu ili nekom drugom operativnom sistemu, ovakvi malveri zbog kojih vaše dragocene uspomene - slike i video snimci, kao i dokumenti mogu biti zauvek izgubljeni, postaju samo manja neprijatnost.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a