Špijunski malver Exodus pronađen na iPhone uređajima

Mobilni telefoni, 11.04.2019, 03:00 AM

Istraživači kompanije Lookout otkrili su iOS verziju moćnog špijunskog malvera za nadzor mobilnih telefona koji je ranije ciljao isključivo Android uređaje preko aplikacija koje su bile dostupne u zvaničnoj Googleovoj Play prodavnici.

Istraživači Lookouta otkrili su iOS verziju špijunskog malvera koji je nazvan Exodus tokom analize uzoraka Android malvera koje su pronašli prošle godine.

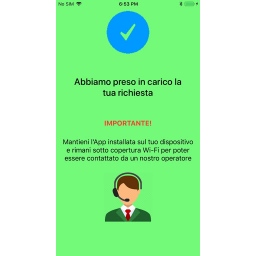

Za razliku od Android verzije, iOS verzija Exodusa je distribuirana izvan zvanične Appleove App Store, prvenstveno preko fišing web sajtova koji imitiraju sajtove italijanskih i turkmenistanskih mobilnih operatera.

Pošto Apple ograničava direktnu instalaciju aplikacija izvan svoje zvanične prodavnice aplikacija, iOS verzija Exodusa zloupotrebljava Apple Developer Enterprise program, koji omogućava firmama da distribuiraju sopstvene aplikacije direktno svojim zaposlenima bez potrebe da za to koriste App Store .

Iako je iOS verzija malvera manje sofisticirana od verzije za Android, i ona može da izlači informacije sa inficiranih iPhone uređaja, uključujući kontakte, audio snimke, fotografije, video snimke, GPS lokaciju i informacije o uređaju.

Ukradeni podaci se zatim šalju komandno-kontrolnom serveru napadača, koji je deo iste infrastrukture koju koristi i Android verzija malvera koja koristi slične komunikacijske protokole.

Nekoliko tehničkih detalja ukazuje na to da je Exodus verovatno delo programera koji su za to plaćeni i da su njegovi ciljevi vlade i državne institucije. Malver razvija firma Connexxa S.R.L.

Za Exodus se saznalo krajem prošlog meseca kada su istraživači iz Security Without Borders otkrili 25 različitih aplikacija maskiranih u uslužne aplikacije na Google Play Storeu, koje je Google uklonio kada je upozoren na to.

Napad Exodusa na Android uređaje obično se sastoji iz tri različite faze. U prvoj, mali dropper prikuplja osnovne informacije o ciljanom uređaju, kao što je IMEI i broj telefona. U drugoj fazi više binarnih paketa implementiraju funkcionalnosti za špijuniranje. Konačno, u trećoj fazi koristi se zloglasni DirtyCOW exploit (CVE-2016-5195) da bi se preuzela kontrola nad zaraženim telefonima. Kada je najzad instaliran, Exodus može vršiti obiman nadzor.

Android verzija je takođe dizajnirana da radi na zaraženom uređaju čak i kada je ekran isključen.

Dok je Android verzija Exodusa zarazila "nekoliko stotina, ako ne i hiljadu" uređaja, nije jasno koliko je iPhonea zaraženo iOS verzijom malvera.

Nakon što su istraživači Lookouta obavestili Apple o ovom špijunskom malveru, Apple je povukao certifikat, sprečavajući da se zlonamerne aplikacije instaliraju na novim iPhone uređajima i pokreću na zaraženim uređajima.

Ovo je drugi slučaj u skorije vreme da je neka italijanska softverska firma uhvaćena kako distribuira špijunski softver. Početkom godine saznalo se za još jednu italijansku firmu koja distribuira "Skygofree", opasni Android alat za špijuniranje koji hakerima daje potpunu daljinsku kontrolu nad zaraženim uređajima.

Izdvojeno

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a