Stručnjaci za sajber bezbednost upozoravaju: Appleov “Lockdown” režim nije neprobojan

Mobilni telefoni, 06.12.2023, 13:00 PM

Appleov “Lockdown” režim nije neprobojan, upozoravaju stručnjaci za sajber bezbednost.

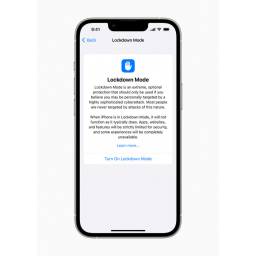

U današnjem digitalnom dobu, gde su mobilni uređaji postali neizostavni deo našeg svakodnevnog života, zaštita privatnosti i bezbednosti podataka postaje sve važnija. Apple, kao jedan od vodećih proizvođača pametnih telefona, razvio je “Lockdown” režim kako bi korisnicima pružio dodatnu sigurnost.

Funkcija je predstavljena prošle godine, kao odgovor na značajan porast sajber napada. Najavljujući novu funkciju, Apple ju je opisao kao „opcionu, ekstremnu zaštitu koja je dizajnirana za veoma mali broj pojedinaca koji bi, zbog toga ko su ili šta rade, mogli biti lično na meti nekih od najsofisticiranijih digitalnih pretnji.“

Međutim, nedavno istraživanje koje su sproveli stručnjaci za sajber bezbednost iz Jamf Threat Labsa, otkriveno je da “Lockdown” režim nije potpuno siguran. Iako pruža određeni nivo zaštite, postoji mogućnost da se zaobiđe i pristupi podacima na zaključanom uređaju.

„Korisnici i dalje mogu biti podložni napadima ako nisu u potpunosti svesni kako “Lockdown” režim funkcioniše, kao i njegovih ograničenja“, kažu istraživači. „Iako “Lockdown” režim efikasno smanjuje površinu napada na iOS uređaju, važno je zapamtiti da kada je uređaj već kompromitovan, režim zaključavanja ne sprečava rad malvera.“

Jedan od načina na koji se može zaobići “Lockdown” režim je korišćenje sofisticiranih tehnika hakovanja. Ovo ukazuje na to da čak i najnaprednije sigurnosne mere mogu biti kompromitovane.

„Režim zaključavanja ne funkcioniše kao antivirusni softver, ne otkriva postojeće infekcije i ne utiče na mogućnost špijuniranja već kompromitovanog uređaja. Zaista je efikasan samo u smanjenju broja ulaznih tačaka dostupnih napadaču, pre nego što se napad dogodi.“

Dobra vest je da hakeri još nisu koristili ovu tehniku napada, kažu istraživači.

„Imajte na umu da ovo nije mana u “Lockdown” režimu ili ranjivost iOS-a“, dodaju istraživači objašnjavajući da tehnika koju su koristili omogućava malveru da vizuelno prevari korisnika da veruje da telefon radi u režimu zaključavanja. Ovu tehniku je moguće koristiti samo na kompromitovanom uređaju.

Nedostaci u “Lockdown” režimu ukazuju na to da korisnici ne bi trebali da se oslanjaju samo na ovu funkciju kako bi zaštitili svoje podatke. Umesto toga, preporučuje se da preduzmu dodatne mere zaštite, kao što su korišćenje snažnih lozinki, enkripcije podataka i redovno ažuriranje softvera.

Kako bi se poboljšala sigurnost, Apple bi trebalo da ojača “Lockdown” režim. Takođe, korisnici bi trebalo da budu svesni da nijedan sistem nije potpuno neprobojan i da je važno preduzeti sve moguće mere kako bi se zaštitili od potencijalnih pretnji.

Izdvojeno

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a