U prodaji alat za ''trojanizovanje'' legitimnih aplikacija za Android

Mobilni telefoni, 07.03.2014, 07:29 AM

Novi komercijalni alat koji omogućava kriminalcima da relativno lako pretvore legitimne aplikacije za Android u maliciozne programe pojavio se na crnom tržištu, otvarajući put jeftinom i lakom razvoju sofisticiranih malvera za Google-ov mobilni operativni sistem.

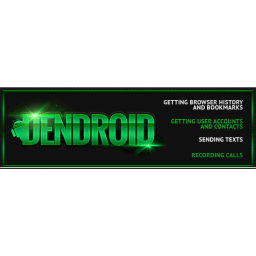

Alat je nazvan Dendroid i može se koristiti za stvaranje “trojanizovanih” aplikacija, legitimnih aplikacija kojima se dodaje zlonamerni kod, koji omogućava povezivanje sa serverom za komandu i kontrolu preko HTTP i hakerima pruža mogućnost izvođenja različitih zlonamernih radnji na uređajima sa instaliranim trojanizovanih aplikacijama.

Dendroid se reklamira kao alat za daljinsko upravljanje (RAT) i prodaje po ceni od 300 dolara.

Ovo su u sredu objavili stručnjaci Symantec-a u tekstu na kompanijskom blogu gde su izneli još neke detalje o ovom alatu.

Zvanični prodavac Dendroid alata je na forumima poznat kao “Soccer”. Uz alat se nude mnoge funkcije koje ranije nisu viđene, kao i 24/7 podrška .

Dendroid briše zabeležene pozive, poziva telefonske brojeve, otvara web stranice, snima razgovore, presreće SMS poruke, otprema fotografije i video snimke, otvara aplikacije i pokreće DoS napade po želji i u vremenu koje odabere napač.

Dendroid nije prvi Android RAT, ali jeste među najsofisticiranijim koji su do sada viđeni.

"Dendroid je veoma usavršeni alat za daljinsko upravljanje koji je definitivno namenjen za komercijalnu upotrebu”, kaže Bogdan Botezatu, viši analitičar elektronskih pretnji u kompaniji Bitdefender. Iako otprilike radi isto što i Androrat, stariji RAT za Android, čini se da je mnogo stabliniji i omogućava kriminalnim grupama da bolje upravljaju botovima.

Botezatu dodaje da je komercijalizacija profesionalnih “uradi sam” zlonamernih alata za Android značajan razvoj i signal da je došlo do pomaka u svetu Android malvera. Tehnički gledano, malveri za Android idu stopama malvera za Windows.

Na personalnim računarima alati, kao što je Trojanac Zeus (Zbot) i SpyEye, su započeli svoje delovanje na isti način i brzo stekli veliku popularnost zahvaljujući jednostavnom načinu upotrebe i delotvornosti.

U sajber kriminalu je skoro uvek reč o lakoj zaradi uz minimum uloženog truda. Ipak, stvaranje malvera koji je stabilan i proveren zahteva mnogo rada i veština. Zato su pristupačni "uradi sam" alati kao što su Zeus, SpyEye i Dendroid mnogo komfornija alternativa za kriminalce, smatra Botezatu.

Distribucija malvera za Android je mnogo teža od distribucije malvera za Windows, zbog toga što je Google pooštrio svoju politiku za Google Play koja je u vezi bezbednosti. Ipak, kriminalcima su na raspolaganju različite tehnike za prevaru korisnika koje treba ubediti da instaliraju maliciozne aplikacije na uređajima.

Maliciozne aplikacije se distribuiraju preko nezvaničnih prodavnica aplikacija kao što su one u Kini i Rusiji, uz pomoć malvera za Windows koji ubacuju poruke u sesije browser-a u kojima se tvrdi da korisnik treba da preuzme aplikaciju koja je navodno aplikacija banke, pa čak i prodajom novih telefona sa prethodno instaliranim malicioznim aplikacijama.

Ni Google Play ne garantuje apsolutnu bezbednost jer se i tamo, s vremena na vreme, pojave maliciozne aplikacije koje obično budu brzo otkrivene i uklonjene. U reklamnom videu za Dendroid njegovi autori tvrde da RAT raspolaže tehnikama uz pomoć kojih se zaobilazi Bouncer, automatski skener Google Play marketa, ali i detekcija drugih antivirusnih programa. Ipak, nema dokaza da je ova poslednja tvrdnja autora Dendroid-a istinita.

Izdvojeno

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a