Čuvajte se MS Word dokumenata u emailovima, možda se u njima kriju ransomware GandCrab i trojanac Ursnif

Vesti, 30.01.2019, 00:00 AM

Istraživači kompanija Carbon Black i Cisco Talos otkrili su dve odvojene kampanje u kojima se distribuiraju trojanac Ursnif i ransomware GandCrab.

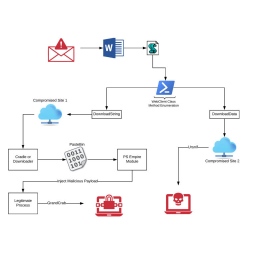

Iako se čini da su ove dve kampanje delo dve različite kriminalne grupe, one imaju mnogo sličnosti. Oba napada počinju fišing emailovima koji sadrže Microsoft Word dokument sa ugrađenim malicioznim makroima, a zatim se koristi Powershell da bi se isporučo malver bez fajla.

Ursnif je malvare koji krade osetljive informacije sa kompromitovanih računara: lozinke za bankovne račune, informacije o aktivnostima korisnika u pregledaču, prikuplja pritiske na tastere, informacije o sistemu i procesima i ostavlja na računaru dodatne backdoorove.

GandCrab, koji je otkriven ranije prošle godine, je veoma rasprostranjeni ransomware koji, kao i svaki drugi ransomware na tržištu, šifruje fajlove na zaraženom sistemu i insistira da žrtve plate otkupninu u digitalnoj valuti kako bi mogle da dešifruju fajlove. Njegovi autori traže od žrtava isplatu prvenstveno u Dashu, koji je komplikovan za praćenje.

Prvu kampanju otkrili su istraživači Carbon Blacka koji su pronašli oko 180 verzija MS Word dokumenta, koje su ciljale korisnike sa malicioznim VBS makroima.

Ako se uspešno izvrši, maliciozni VBS makro pokreće PowerShell skriptu, koja zatim koristi niz tehnika za preuzimanje i pokretanje i Ursnifa i GandCraba na ciljanim sistemima.

Sledeća faza infekcije je odgovorna za preuzimanje glavnog malicioznog sadržaja koji kompromituje sistem.

Prvi payload je PowerShell skripta koja procenjuje arhitekturu ciljanog sistema i zatim u skladu sa tim preuzima dodatni sadržaj sa web sajta Pastebin, koji se izvršava u memoriji, što otežava klasičnim antivirusnim tehnikama da otkriju njegove aktivnosti.

Finalni payload zatim instalira GandCrab ransomware na sistemu žrtve, sprečavajući korisnike da koriste sistem dok ne plate otkupninu.

U međuvremenu, malver takođe preuzima izvršni fajl Ursnifa sa servera i nakon izvršenja će uzeti “otisak prsta” sistema, nadgledati saobraćaj pregledača radi prikupljanja podataka, a zatim ih poslati na komandno-kontolni server napadača (C&C).

Druga kampanja koju su primetili istraživači u Cisco Talosu, koristi Microsoft Word dokument koji sadrži maliciozni VBA makro kako bi isporučio Ursnif.

Ovaj napad takođe kompromituje ciljane sisteme u više faza, počev od fišing emaila do izvršavanja zlonamernih PowerShell komandi, da bi preuzeo i instalirao Ursnif.

Kada se jednom pokrene na računaru žrtve, malver prikuplja informacije iz sistema, stavlja u CAB format fajla, a zatim takav fajl šalje svom serveru za komandu i kontrolu preko HTTPS bezbedne veze.

Istraživači Talosa su na blogu kompanije objavili listu indikatora kompromitovanja sistema, zajedno sa imenima payload fajlova koji se nalaze na kompromitovanim računarima. Ovi indikatori vam mogu pomoći da otkrijete i zaustavite Ursnif malver pre nego što zarazi vašu mrežu.

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a