Fišing napad koji je nemoguće prepoznati u Chromeu, Firefoxu i Operi

Vesti, 19.04.2017, 01:00 AM

Kineski istraživač Ksudong Zeng upozorio je na fišing napade koje je skoro nemoguće otkriti a koji mogu prevariti i najopreznije korisnike interneta.

Hakeri mogu iskoristiti poznatu ranjivost u Chromeu, Firefoxu i Operi i prikazivati svoje lažne domene kao web sajtove legitimnih servisa, kao što su Apple, Google ili Amazon, i to zbog toga da bi ukrali lozinke za prijavljivanje na online naloge, ali i druge osetljive informacije od korisnika.

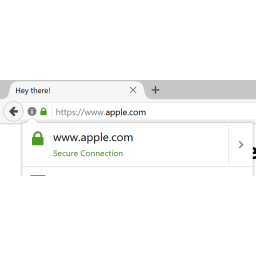

Najbolji način da se korisnici zaštite od fišing napada je da provere adresnu traku kada se učita stranica, kao i da provere da li je u pitanju validna HTTPS veza.

"Nemoguće je prepoznati lažni sajt bez pažljivog pregleda URL-a sajta ili SSL sertifikata", kaže Zeng koji je otkrio napad koga je demonstrirao ovde.

Vaš browser prikazuje "epic.com" u adresnoj traci i ispred toga https i ikonicu katanca, ali sadržaj na ovoj stranici dolazi sa drugog servera. Ako je to ono što se dešava, vaš browser je podložan ovom "homografskom napadu".

Za homografski napad se zna još od 2001., ali proizvođači browsera se još uvek bore da reše taj problem. Reč je o napadu u kome adresa web sajta izgleda kao prava, ali ipak nije jer su karakter ili više njih zamenjeni Unicode karakterima.

Mnogi Unicode karakteri koji predstavljaju slova kao što su slova grčkog alfabeta ili ćirilica u internacionalnim nazivima domena, oku izgledaju isto kao i slova latinice ali ih kompjuteri različito tretiraju.

Primera radi, ćirilično "a" (U+0430) i latinično "a" (U+0041) browseri tretiraju kao različita slova, ali se ona u adresnoj traci prikazuju isto.

Mnogi browseri koriste "Punycode" kodiranje za predstavljanje Unicode karaktera u URL-ovima. Punycode koriste browseri za pretvaranje Unicode karaktera u ASCII oblik, koji podržava IDN sistem (International Domain Names).

Na primer, kineski domen 短.co u Punycodeu je xn--s7y.co, dok je recimo вести.срб preveden na Punycode jednak xn--b1agj9af.xn--90a3ac.

Zeng kaže da je propust u tome što browseri rendruju samo Punycode URL-ove na jednom jeziku kao Unicode (kao samo kineski ili samo japanski), ali to ne rade ako naziv domena sadrži karaktere iz više jezika.

To je omogućilo Zengu da registruje domen xn--80ak6aa92e.com koji se prikazuje kao apple.com u svim ranjivim browserima - Chromeu, Firefoxu i Operi. Internet Explorer, Microsoft Edge, Apple Safari, Brave i Vivaldi nisu podložni ovim napadima.

Prefiks xn-- koji se naziva "ASCII compatible encoding" prefiks, ukazuje web browseru da domen koristi Punycode za Unicode karaktere. Zato što je Zeng koristio ćirilično "a", a ne ASCII "a", uspeo je da izbegne zaštitu browsera.

Zeng je o svom otkriću obavestio proizvođače ranjivih browsera u januaru ove godine.

Mozilla još uvek traži način da reši ovaj problem, Google je ispravio propust u svom eksperimentalnom Chrome Canary 59, a očekuje se da će problem biti trajno rešen sa stabilnom verzijom Chromea koja nosi oznaku 58, koja treba da bude objavljena krajem meseca.

Do tada, milioni korisnika interneta su u opasnosti od ove vrste napada, pa im se preporučuje da isključe Punycode podršku u Firefoxu da bi se zaštitili od ovakvog napada (ukucajte about:config u adresnoj traci, ukucajte Punycode u pretragu, kliknite dva puta na network.IDN_show_punycode, ili kliknite jednom na desni taster miša i odaberite Toggle i odaberite True). Korisnici Chromea nemaju tu mogućnost pa će morati da sačekaju verziju 58 browsera.

Jedan od načina da se zaštitite od ovakvih napada su menadžeri lozinki, koji automatski unose vaše lozinke u prave domene.

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a