Grupa Maze potvrdila da se povlači iz posla

Vesti, 03.11.2020, 09:00 AM

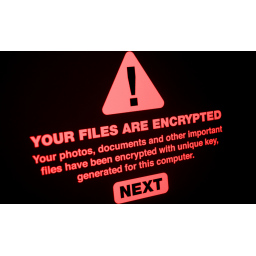

Zloglasna kriminalna grupa koja stoji iza ransomwarea Maze zvanično je juče objavila na svom sajtu da prekida distribuciju ransomwarea i da više neće objavljivati ukradene podatke kompanija.

Glasine da se Maze povlači iz posla pojavile su se prošle nedelje.

To je grupa potvrdila u saopštenju za javnost objavljenom juče pod nazivom „Projekat je zatvoren“. Grupa je rekla da izlaze iz posla i da eventualno korišćenje njihovog brenda i njihovog načina rada treba smatrati prevarom.

“Nikada nismo imali partnere ili zvanične naslednike. Naši stručnjaci ne rade sa bilo kojim drugim softverom”, kaže se u saopštenju. Grupa je istakla da “kartel Maze nikada nije postojao i da ne postoji ni sada. Može se naći samo u glavama novinara koji su o tome pisali“.

BleepingComputer koji je prvi najavio povlačenje grupe je pitao Maze da li bi bili spremni da objave ključeve za dešifrovanje kada zatvore svoj sajt za podršku kao što je to učinjeno sa ransomwareima Crysis, TeslaCrypt i Shade. Grupa nije odgovorila na ovo pitanje.

Ransomware Maze je privukao pažnju javnosti u novembru 2019, kada su kriminalci koji su ga distribuirali ukrali nešifrovane fajlove, a zatim ih javno objavili pošto je ucenjena žrtva odbila da plati. Ubrzo nakon toga, druge grupe koje rade sa ransomwareom počele su da kopiraju ovu strategiju dvostruke iznude, koja je sada postala uobičajena za gotovo sve grupe koje rade sa ransomwareom.

Maze je poznat po napadima na poznate i velike kompanije, organizacije i institucije kao što su Southwire, grad Pensakola, Canon, LG Electronics i Xerox.

Neki od saradnika grupe navodno su prešli na novi ransomware Egregor, kojim su nedavno napadnuti Crytek, Ubisoft i Barnes & Noble.

Veruje se da su Egregor, Maze i ransomware Sekhmet potekli od istog softvera.

U junu 2020. grupa Maze objavila je na svom sajtu informacije o žrtvi jednog drugog ransomwarea pod nazivom LockBit. U to vreme grupa je rekla da sarađuju sa drugim grupama zbog razmene informacija i iskustava.

“Druge grupe tretiramo kao svoje partnere, a ne kao svoje konkurente”, rekla je tada grupa Maze.

Sama grupa je prihvatila termin “ransomware kartel” koji je BleepingComputer koristio opisujući ovu saradnju pa je taj termin i sama koristila na svom sajtu.

Sada Maze tvrdi da je sve ovo izmišljotina i da je „Maze Cartel postojao samo u glavama novinara koji su o tome pisali“.

Izdvojeno

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a