Haker koji je u avgustu javno otkrio detalje o nepoznatom bagu u Windowsu, uradio je to ponovo

Vesti, 25.10.2018, 01:30 AM

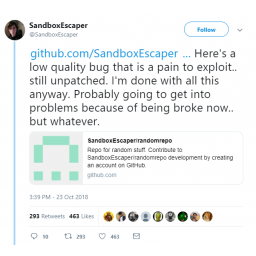

Istraživač SandboxEscaper koji je krajem avgusta na Twitteru javno objavio exploit za 0-day ranjivost u Microsoft Windows Task Scheduler, ponovo je uradio isto - objavio je na Twitteru još jedan proof-of-concept exploit za novu 0-day ranjivost koju je otkrio u Microsoft Windows Data Sharing Service (dssvc.dll).

SandboxEscaper je objavio link za Github stranicu na kojoj se nalazi njegov proof-of-concept (PoC) exploit.

Drugi istraživači koji su analizirali novootkrivenu ranjivost i testirali proof-of-concept (dokazni) exploit sa GitHuba potvrdili su da ova ranjivost omogućava potencijalnom napadaču sa lokalnim pristupom Windows računaru da dobije veće privilegije na ciljanom sistemu. Sam PoC koji je objavio SandboxEscaper (deletebug.exe) omogućava korisniku sa malim privilegijama da obriše bilo koji fajl sa sistema, što bi u suprotnom bilo moguće samo sa privilegijama administratora.

Nekoliko istraživača je reklo da novi SandboxEscaperov 0-day bag utiče samo na nedavno objavljene verzije Windowsa, ali da nema uticaja na starije verzije Windowsa, uključujući Windows 7 ili 8.1.

PoC exploit je uspešno testiran protiv potpuno ažuriranog Windows 10 sistema, sa svim najnovijim sigurnosnim ažuriranjima objavljenim u oktobru, protiv Server 2016 i Server 2019.

Iako je reč o sigurnosnom propustu nultog dana koji je prema rečima SandboxEscapera ali i nekih drugih istraživača, prilično teško iskoristiti, ako napadači uspeju da kompromituju sistem, oni mogu naneti ozbiljnu štetu cilju.

Kada se exploit pokrene na računaru, obrisaće fajl pci.sys, rušiti sistem i učiniti ga neupotrebljivim.

Ovo je drugi put za manje od dva meseca da je SandboxEscaper javno objavio jednu ranjivost nultog dana.

Ubrzo pošto je to uradio prvi put, krajem avgusta, ranjivost koju je tada otkrio počela je da se koristi za napade, pre nego što je Microsoft rešio problem u septembru 2018., kada je objavljen mesečni paket zakrpa.

Neodgovorni postupak SandboxEscapera još jednom je učinio korisnike Windowsa podložnim napadima, sve do sledećeg meseca kada nas čeka novi mesečni paket ažuriranja, koji treba da bude objavljen 13. novembra.

Izdvojeno

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Google Chrome dobija zaštitu protiv krađe sesija: ukradeni kolačići postaju beskorisni

Google je uveo novu bezbednosnu funkciju u Chrome koja ima za cilj da zaustavi jednu od najčešćih tehnika savremenih napada — krađu korisni... Dalje

Lažni ChatGPT Ad Blocker krao razgovore korisnika

Lažna Chrome ekstenzija pod nazivom ChatGPT Ad Blocker koristila se za krađu razgovora korisnika, predstavljajući se kao alat za uklanjanje oglasa ... Dalje

Microsoft upozorava: WhatsApp poruke šire malver na Windows računarima

Microsoft Defender Security Research Team upozorava na novu kampanju socijalnog inženjeringa koja od kraja februara 2026. cilja korisnike putem Whats... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a