Hakeri iz Severne Koreje još jednom pokušali da ukradu informacije o vakcini protiv COVID-19

Vesti, 25.12.2020, 10:00 AM

Hakeri kao što su oni koji pripadaju ozloglašenoj grupi Lazarus ne odustaju od pokušaja krađe informacija o razvoju vakcina protiv COVID-19, kako bi pomogli svojim zemaljama u razvoju vakcina.

Kompanija Kaspersky detaljno je opisala dva incidenta koja su se dogodila u septembru i oktobru u jednoj farmaceutskoj kompaniji i jednom ministarstvu, koje su istraživači povezali sa hakerima za koje se od ranije sumnja da rade za vladu Severne Koreje.

„Iako je grupa uglavnom poznata po svojim finansijskim aktivnostima, ova dva incidenta otkrivaju interesovanje grupe Lazarus za obaveštajne podatke povezane sa COVID-19“, rekao je Seongsu Park, viši istraživač bezbednosti u kompaniji Kaspersky.

Kaspersky nije otkrio napadnute entitete, ali je rekao da je farmaceutska kompanija hakovana 25. septembra 2020. godine, a napad na ministarstvo zdravlja dogodio se mesec dana kasnije, 27. oktobra.

Iako se ne zna o kojoj je kompaniji reč, istraživači su rekli da je “ona uključena u razvoj vakcine protiv COVID-19" i da je takođe "ovlašćena za proizvodnju i distribuciju vakcina protiv COVID-19”. Iako je trenutno u razvoju više vakcina protiv COVID-19, samo vakcine pojedinih kompanija su do ovog trenutka odobrene u SAD, Velikoj Britaniji, Rusiji, Kini i drugim zemljama. Zato je opravdana pretpostavka da je reč o jednoj od sledećih organizacija: Pfizer-BioNTech, Moderna, Sinovac, Institut za biološke proizvode Vuhan, ruski Naučno-istraživački institut Gamaleja, pekinški Institut za biološke proizvode i ruski državni Istraživački centar za virusologiju i biotehnologiju.

„Smatramo da bi svi subjekti koji su trenutno uključeni u aktivnosti poput istraživanja vakcina ili postupanja u kriznim situacijama trebalo da budu u velikoj pripravnosti zbog sajber napada”, upozorili su istraživači.

Važno je napomenuti da je u napadu na farmaceutsku kompaniju koja je uključena u razvoj i distribuciju COVID-19 vakcine, grupa Lazarus primenila malver “BookCodes”, koji se nedavno koristio u napadu na južnokorejsku softversku kompaniju WIZVERA za instaliranje alata za daljinsko upravljanje (RAT) na napadnutim sistemima.

Početni vektor pristupa koji se koristi u napadu još uvek je nepoznat, ali istraživači kažu da se učitava šifrovani BookCodes RAT koji prikuplja niz sistemskih informacija, prima daljinski komande i šalje informacije serverima koji se nalaze u Južnoj Koreji.

U drugom napadu na ministarstvo zdravlja, hakeri su kompromitovali dva Windows servera da bi instalirali malver poznat pod nazivom „wAgent”, a zatim su ga koristili za preuzimanje drugih malvera sa servera koji kontroliše napadač.

Kao i u prethodnom slučaju, istraživači su rekli da nisu mogli da pronađu pokretački modul koji se koristi u napadu, ali sumnjaju da ima „trivijalnu ulogu“ u pokretanju malvera sa određenim parametrima, nakon čega wAgent direktno učitava Windows DLL koji ima backdoor funkcije. Korišćenjem ovog backdoora, napadači prikupljaju informacije o žrtvama.

Kaspersky je rekao da je malver wAgent koji se koristio u oktobru imao istu šemu infekcije kao i malver koji je grupa Lazarus ranije koristila u napadima.

Ovo su poslednji na dugoj listi napada kojima hakeri pokušavaju da kapitalizuju pandemiju korona virusa. Severnokorejski hakeri napadali su farmaceutske kompanije u Indiji, Francuskoj, Kanadi i kompaniju AstraZeneca sa sedištem u Velikoj Britaniji.

Izdvojeno

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

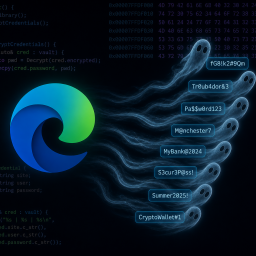

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a